本文仅用于信息安全学习,请遵守相关法律法规,严禁用于非法途径。若观众因此作出任何危害网络安全的行为,后果自负,与本人无关。

上文说了在kali里面使用

现在Windows中使用,但是也要linux

需要一个服务器端

服务端配置

#需要先进入文件夹这里我放在了根目录,解压我就不介绍了,不会自己去百度

cd /

cd cs4.0汉化版\cobaltstrike有修改中文

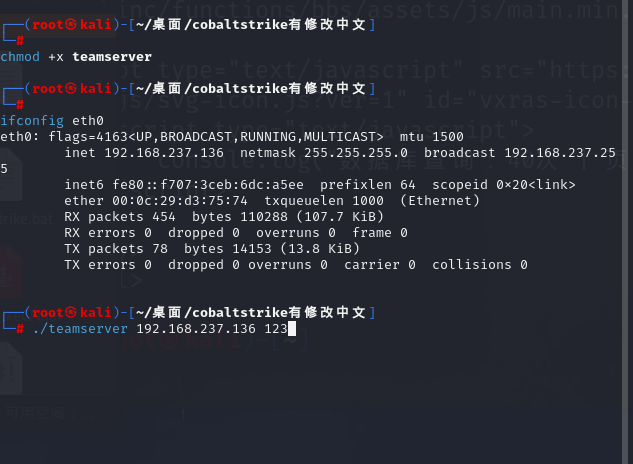

chmod +x teamserver #添加权限

ifconfig eth0 #查看网卡

/teamserver 192.168.237.136 123 #启动配置后面的123是密码这个要记住

然后回到windows去连接这个服务端

这里要用到dos命令和java命令,需要安装java不会安装去百度,环境变量也要配置

进入目录,这个应该都会,我就不介绍了

在目录里面打开cmd,应该也会吧,我就不介绍了

打开dos界面以后输入java指令

java -Dfile.encoding=UTF-8 -javaagent:CobaltStrikeCN.jar -XX:ParallelGCThreads=4 -XX:+AggressiveHeap -XX:+UseParallelGC -jar cobaltstrike.jar

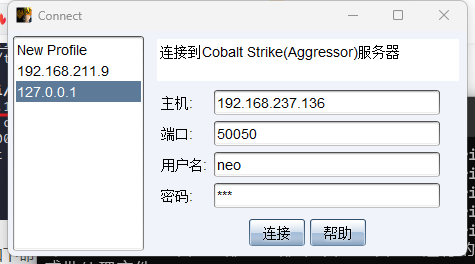

#打开这个jar包下面进行连接,看图

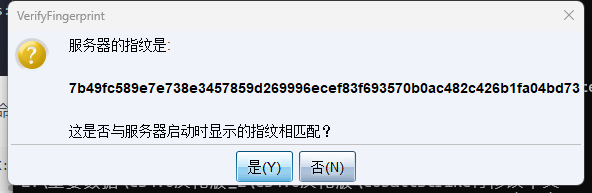

这里选择是

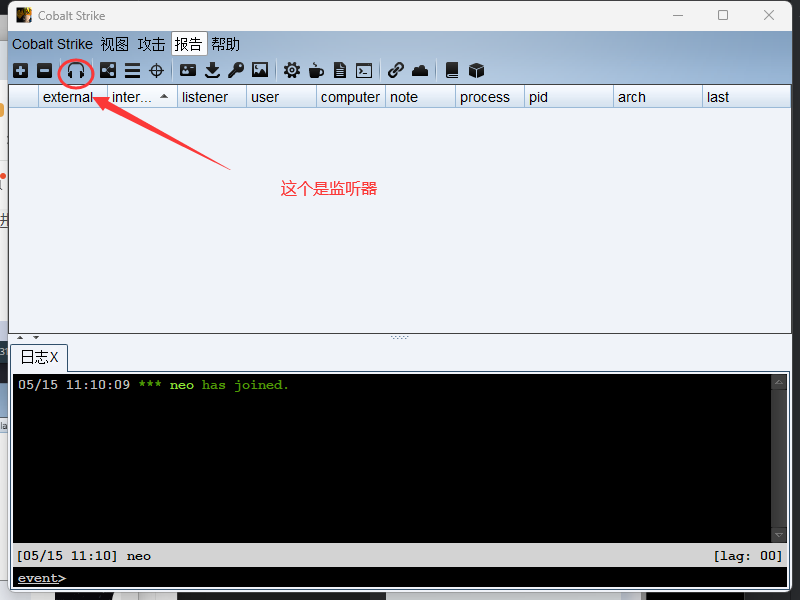

然后就连接上了

常用功能

从上面第一个开始

- 链接到另外一个团队服务器:在网络渗透测试和攻击中,攻击者可能需要与其他团队服务器建立连接以获取进一步访问权限。

- 断开服务器连接:在网络渗透测试和攻击中,攻击者可能需要断开与目标服务器的连接以避免被发现。

- 查看所有监听器:在网络渗透测试和攻击中,攻击者可能会设置监听器以捕获目标系统上的流量或访问凭据。

- 切换为pivot图[服务器节点]:在网络渗透测试和攻击中,攻击者可能会使用Pivot技术将攻击点从一个系统转移到另一个系统。

- 切换为会话列表:在网络渗透测试和攻击中,攻击者可能会使用会话列表来管理已经建立的会话。

- 切换为目标列表:在网络渗透测试和攻击中,攻击者可能会使用目标列表来管理攻击目标。

- 查看凭据信息:在网络渗透测试和攻击中,攻击者可能会尝试获取目标系统上的账户凭据以获取更高的权限。

- 查看下载文件:在网络渗透测试和攻击中,攻击者可能会尝试下载目标系统上的文件以获取敏感信息。

- 查看键盘记录:在网络渗透测试和攻击中,攻击者可能会使用键盘记录器来获取目标系统上输入的信息。

- 查看屏幕截图:在网络渗透测试和攻击中,攻击者可能会使用屏幕截图来获取目标系统上的敏感信息。

- 生成stageless的exe木马文件:在网络渗透测试和攻击中,攻击者可能会使用stageless的exe木马文件来对目标系统进行攻击。

- 设定java自签名applet程序攻击:在网络渗透测试和攻击中,攻击者可能会使用Java自签名applet程序攻击目标系统。

- 生成恶意Office宏攻击:在网络渗透测试和攻击中,攻击者可能会使用恶意Office宏攻击目标系统。

- 建立web delivery:在网络渗透测试和攻击中,攻击者可能会建立web delivery以向目标系统提供恶意代码。

- 在web服务器上托管文件:在网络渗透测试和攻击中,攻击者可能会将恶意文件托管在web服务器上。

- 管理在web服务器上的应用和文件:在网络渗透测试和攻击中,攻击者可能会管理托管在web服务器上的应用和文件。

- 帮助:提供帮助信息。

- 关于:显示关于该工具或软件的信息。

评论 (0)