搜索到

23

篇与

网络安全

的结果

-

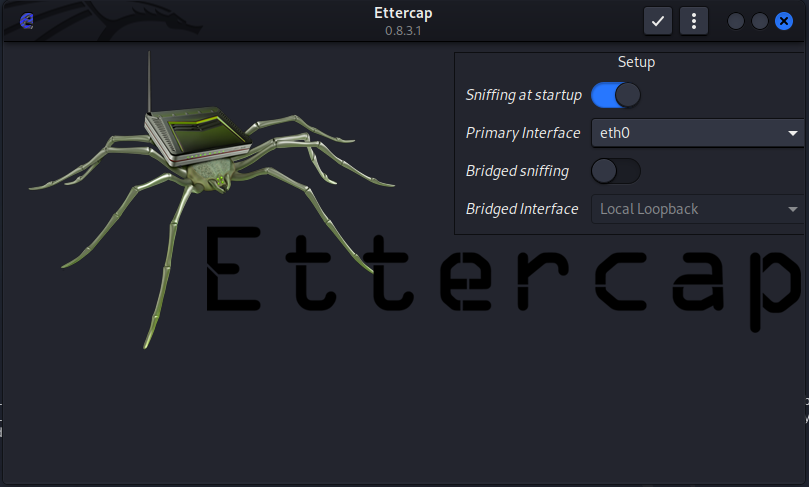

一个arp工具 {mtitle title="macof "/} arp攻击什么是arp?ARP攻击是一种针对以太网地址解析协议(ARP)的攻击技术,旨在欺骗局域网(LAN)内的设备,使其将数据发送到攻击者指定的地址。这种攻击通常涉及伪造IP地址和MAC地址,通过发送大量的伪造ARP响应包,攻击者可以更改目标主机的ARP缓存中的IP-MAC条目,从而造成网络中断或进行中间人攻击工具介绍macof工具是一个用于生成ARP(地址解析协议)流量的工具,通常用于网络安全测试。它可以用于模拟ARP欺骗攻击,使网络设备相信某个MAC地址与特定IP地址相关联。请注意,使用这样的工具可能违反网络使用政策,因此在进行任何测试之前,确保您获得了授权。安装 首先你要有一台kali或者ubuntu发行版的linux操作系统在Kali Linux等渗透测试工具中,macof通常是预安装的。如果你没有安装,可以通过以下命令安装:sudo apt-get install dsniff运行和使用打开kali终端,输入下面的命令 查看接口命令你们应该都会,不会后续我会出一期linux命令的帖子#这里先给权限 然后使用macof,然后-i 指定某个接口 sudo macof -i <接口>其中,<接口> 是你要发送ARP流量的网络接口,例如eth0。macof将开始生成大量的ARP请求,伪造各种MAC地址和IP地址的组合,发送到网络上。请注意,使用这种类型的工具可能导致网络不稳定,对于未经授权的网络可能是非法的。确保你获得了适当的授权,并且仅在授权的环境中使用该工具。此外,了解并遵守当地法规和网络使用政策。

一个arp工具 {mtitle title="macof "/} arp攻击什么是arp?ARP攻击是一种针对以太网地址解析协议(ARP)的攻击技术,旨在欺骗局域网(LAN)内的设备,使其将数据发送到攻击者指定的地址。这种攻击通常涉及伪造IP地址和MAC地址,通过发送大量的伪造ARP响应包,攻击者可以更改目标主机的ARP缓存中的IP-MAC条目,从而造成网络中断或进行中间人攻击工具介绍macof工具是一个用于生成ARP(地址解析协议)流量的工具,通常用于网络安全测试。它可以用于模拟ARP欺骗攻击,使网络设备相信某个MAC地址与特定IP地址相关联。请注意,使用这样的工具可能违反网络使用政策,因此在进行任何测试之前,确保您获得了授权。安装 首先你要有一台kali或者ubuntu发行版的linux操作系统在Kali Linux等渗透测试工具中,macof通常是预安装的。如果你没有安装,可以通过以下命令安装:sudo apt-get install dsniff运行和使用打开kali终端,输入下面的命令 查看接口命令你们应该都会,不会后续我会出一期linux命令的帖子#这里先给权限 然后使用macof,然后-i 指定某个接口 sudo macof -i <接口>其中,<接口> 是你要发送ARP流量的网络接口,例如eth0。macof将开始生成大量的ARP请求,伪造各种MAC地址和IP地址的组合,发送到网络上。请注意,使用这种类型的工具可能导致网络不稳定,对于未经授权的网络可能是非法的。确保你获得了适当的授权,并且仅在授权的环境中使用该工具。此外,了解并遵守当地法规和网络使用政策。 -

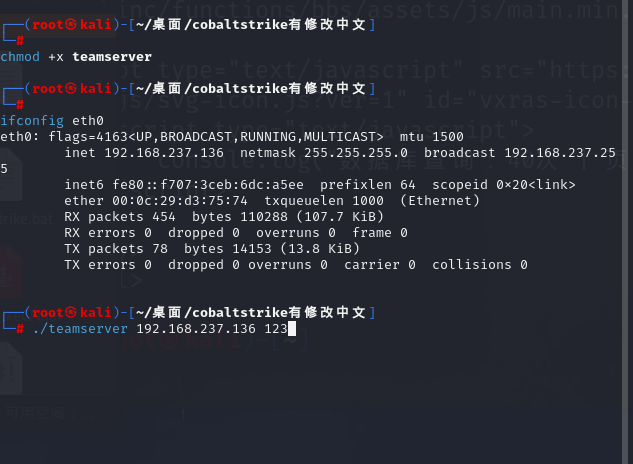

CobaltStrike下载 本文仅用于信息安全学习,请遵守相关法律法规,严禁用于非法途径。若观众因此作出任何危害网络安全的行为,后果自负,与本人无关。{mtitle title="原文借鉴csdn"/}csdn点击跳转上文说了在kali里面使用现在Windows中使用,但是也要linux需要一个服务器端服务端配置#需要先进入文件夹这里我放在了根目录,解压我就不介绍了,不会自己去百度 cd / cd cs4.0汉化版\cobaltstrike有修改中文 chmod +x teamserver #添加权限 ifconfig eth0 #查看网卡 /teamserver 192.168.237.136 123 #启动配置后面的123是密码这个要记住 然后回到windows去连接这个服务端这里要用到dos命令和java命令,需要安装java不会安装去百度,环境变量也要配置进入目录,这个应该都会,我就不介绍了在目录里面打开cmd,应该也会吧,我就不介绍了打开dos界面以后输入java指令java -Dfile.encoding=UTF-8 -javaagent:CobaltStrikeCN.jar -XX:ParallelGCThreads=4 -XX:+AggressiveHeap -XX:+UseParallelGC -jar cobaltstrike.jar #打开这个jar包下面进行连接,看图 这里选择是 然后就连接上了 {mtitle title="下载地址"/}{cloud title="cs4.0下载" type="default" url="http://pan.luckybs.top/down.php/bf4f2826108b8574a355703102f54c8e.zip" password=""/}常用功能从上面第一个开始链接到另外一个团队服务器:在网络渗透测试和攻击中,攻击者可能需要与其他团队服务器建立连接以获取进一步访问权限。断开服务器连接:在网络渗透测试和攻击中,攻击者可能需要断开与目标服务器的连接以避免被发现。查看所有监听器:在网络渗透测试和攻击中,攻击者可能会设置监听器以捕获目标系统上的流量或访问凭据。切换为pivot图[服务器节点]:在网络渗透测试和攻击中,攻击者可能会使用Pivot技术将攻击点从一个系统转移到另一个系统。切换为会话列表:在网络渗透测试和攻击中,攻击者可能会使用会话列表来管理已经建立的会话。切换为目标列表:在网络渗透测试和攻击中,攻击者可能会使用目标列表来管理攻击目标。查看凭据信息:在网络渗透测试和攻击中,攻击者可能会尝试获取目标系统上的账户凭据以获取更高的权限。查看下载文件:在网络渗透测试和攻击中,攻击者可能会尝试下载目标系统上的文件以获取敏感信息。查看键盘记录:在网络渗透测试和攻击中,攻击者可能会使用键盘记录器来获取目标系统上输入的信息。查看屏幕截图:在网络渗透测试和攻击中,攻击者可能会使用屏幕截图来获取目标系统上的敏感信息。生成stageless的exe木马文件:在网络渗透测试和攻击中,攻击者可能会使用stageless的exe木马文件来对目标系统进行攻击。设定java自签名applet程序攻击:在网络渗透测试和攻击中,攻击者可能会使用Java自签名applet程序攻击目标系统。生成恶意Office宏攻击:在网络渗透测试和攻击中,攻击者可能会使用恶意Office宏攻击目标系统。建立web delivery:在网络渗透测试和攻击中,攻击者可能会建立web delivery以向目标系统提供恶意代码。在web服务器上托管文件:在网络渗透测试和攻击中,攻击者可能会将恶意文件托管在web服务器上。管理在web服务器上的应用和文件:在网络渗透测试和攻击中,攻击者可能会管理托管在web服务器上的应用和文件。帮助:提供帮助信息。关于:显示关于该工具或软件的信息。隐藏内容,请前往内页查看详情

CobaltStrike下载 本文仅用于信息安全学习,请遵守相关法律法规,严禁用于非法途径。若观众因此作出任何危害网络安全的行为,后果自负,与本人无关。{mtitle title="原文借鉴csdn"/}csdn点击跳转上文说了在kali里面使用现在Windows中使用,但是也要linux需要一个服务器端服务端配置#需要先进入文件夹这里我放在了根目录,解压我就不介绍了,不会自己去百度 cd / cd cs4.0汉化版\cobaltstrike有修改中文 chmod +x teamserver #添加权限 ifconfig eth0 #查看网卡 /teamserver 192.168.237.136 123 #启动配置后面的123是密码这个要记住 然后回到windows去连接这个服务端这里要用到dos命令和java命令,需要安装java不会安装去百度,环境变量也要配置进入目录,这个应该都会,我就不介绍了在目录里面打开cmd,应该也会吧,我就不介绍了打开dos界面以后输入java指令java -Dfile.encoding=UTF-8 -javaagent:CobaltStrikeCN.jar -XX:ParallelGCThreads=4 -XX:+AggressiveHeap -XX:+UseParallelGC -jar cobaltstrike.jar #打开这个jar包下面进行连接,看图 这里选择是 然后就连接上了 {mtitle title="下载地址"/}{cloud title="cs4.0下载" type="default" url="http://pan.luckybs.top/down.php/bf4f2826108b8574a355703102f54c8e.zip" password=""/}常用功能从上面第一个开始链接到另外一个团队服务器:在网络渗透测试和攻击中,攻击者可能需要与其他团队服务器建立连接以获取进一步访问权限。断开服务器连接:在网络渗透测试和攻击中,攻击者可能需要断开与目标服务器的连接以避免被发现。查看所有监听器:在网络渗透测试和攻击中,攻击者可能会设置监听器以捕获目标系统上的流量或访问凭据。切换为pivot图[服务器节点]:在网络渗透测试和攻击中,攻击者可能会使用Pivot技术将攻击点从一个系统转移到另一个系统。切换为会话列表:在网络渗透测试和攻击中,攻击者可能会使用会话列表来管理已经建立的会话。切换为目标列表:在网络渗透测试和攻击中,攻击者可能会使用目标列表来管理攻击目标。查看凭据信息:在网络渗透测试和攻击中,攻击者可能会尝试获取目标系统上的账户凭据以获取更高的权限。查看下载文件:在网络渗透测试和攻击中,攻击者可能会尝试下载目标系统上的文件以获取敏感信息。查看键盘记录:在网络渗透测试和攻击中,攻击者可能会使用键盘记录器来获取目标系统上输入的信息。查看屏幕截图:在网络渗透测试和攻击中,攻击者可能会使用屏幕截图来获取目标系统上的敏感信息。生成stageless的exe木马文件:在网络渗透测试和攻击中,攻击者可能会使用stageless的exe木马文件来对目标系统进行攻击。设定java自签名applet程序攻击:在网络渗透测试和攻击中,攻击者可能会使用Java自签名applet程序攻击目标系统。生成恶意Office宏攻击:在网络渗透测试和攻击中,攻击者可能会使用恶意Office宏攻击目标系统。建立web delivery:在网络渗透测试和攻击中,攻击者可能会建立web delivery以向目标系统提供恶意代码。在web服务器上托管文件:在网络渗透测试和攻击中,攻击者可能会将恶意文件托管在web服务器上。管理在web服务器上的应用和文件:在网络渗透测试和攻击中,攻击者可能会管理托管在web服务器上的应用和文件。帮助:提供帮助信息。关于:显示关于该工具或软件的信息。隐藏内容,请前往内页查看详情 -

反汇编c语言 {mtitle title="jcc指令"/} xor eax, eax 1 ^ 2 = 3 3 ^ 2 = 1 1 ^ 1 = 0 mov eax, 0ret 改变 eip 寄存器的值, mov eip, [esp] add esp,4eip: 当前程序代码运行的位置 永远指向`写代码时调用函数 一般有三个规则参数传递的不同样push xx 到堆栈中 前几个参数放到寄存器中,这样可以加快调用, fastcall平栈 方式不通内平栈 ret xxx 外平栈 ret结束之后, add esp,xxx_cdeclcall xxx add esp,xxx sub 等价 cmp 但 sub 会产生实际的减法效果。cmp 只会影响 eflags 寄存器jge 根据 eflags 寄存器来 判断是否需要进行跳转。jcc 指令for()for 循环的 伪代码表现形式初始化代码:i = 0;jmp 比较代码累加的代码:i++; 比较代码:i < 50; jcc 比较时,会反过来比较。 因为汇编中若满足条件则直接跳出循环。 而在c语言中,若满足条件,则继续执行。故相反。 jcc 结束循环执行 for 循环体:jmp 累加的代码结束循环:do { // 循环体 } while (exp); 循环开始:循环体代码: jcc 循环开始while(exp){}循环开始:比较 与for循环一样,判断条件在汇编中与c语言是反过来的。jcc 循环结束循环体代码jmp 循环开始循环结束if(){if 代码}else if(xx){else if 代码}else{else 代码}if elseif else 伪代码形式jcc elseiflabjcc elseiflabif代码jmp 判断结束elseiflab:jcc elselabelseif 代码jmp 判断结束elselab:else代码switch 优化多个 case 标签 并且连续 小表,根据表来进行快速跳转。`我在网上找了个教学书有兴趣的可以和我一起学习{cloud title="教学书" type="default" url="http://pan.luckybs.top/down.php/9b0e474e6ab840af7c744d32e273f1a2.pdf" password=""/}

反汇编c语言 {mtitle title="jcc指令"/} xor eax, eax 1 ^ 2 = 3 3 ^ 2 = 1 1 ^ 1 = 0 mov eax, 0ret 改变 eip 寄存器的值, mov eip, [esp] add esp,4eip: 当前程序代码运行的位置 永远指向`写代码时调用函数 一般有三个规则参数传递的不同样push xx 到堆栈中 前几个参数放到寄存器中,这样可以加快调用, fastcall平栈 方式不通内平栈 ret xxx 外平栈 ret结束之后, add esp,xxx_cdeclcall xxx add esp,xxx sub 等价 cmp 但 sub 会产生实际的减法效果。cmp 只会影响 eflags 寄存器jge 根据 eflags 寄存器来 判断是否需要进行跳转。jcc 指令for()for 循环的 伪代码表现形式初始化代码:i = 0;jmp 比较代码累加的代码:i++; 比较代码:i < 50; jcc 比较时,会反过来比较。 因为汇编中若满足条件则直接跳出循环。 而在c语言中,若满足条件,则继续执行。故相反。 jcc 结束循环执行 for 循环体:jmp 累加的代码结束循环:do { // 循环体 } while (exp); 循环开始:循环体代码: jcc 循环开始while(exp){}循环开始:比较 与for循环一样,判断条件在汇编中与c语言是反过来的。jcc 循环结束循环体代码jmp 循环开始循环结束if(){if 代码}else if(xx){else if 代码}else{else 代码}if elseif else 伪代码形式jcc elseiflabjcc elseiflabif代码jmp 判断结束elseiflab:jcc elselabelseif 代码jmp 判断结束elselab:else代码switch 优化多个 case 标签 并且连续 小表,根据表来进行快速跳转。`我在网上找了个教学书有兴趣的可以和我一起学习{cloud title="教学书" type="default" url="http://pan.luckybs.top/down.php/9b0e474e6ab840af7c744d32e273f1a2.pdf" password=""/} -

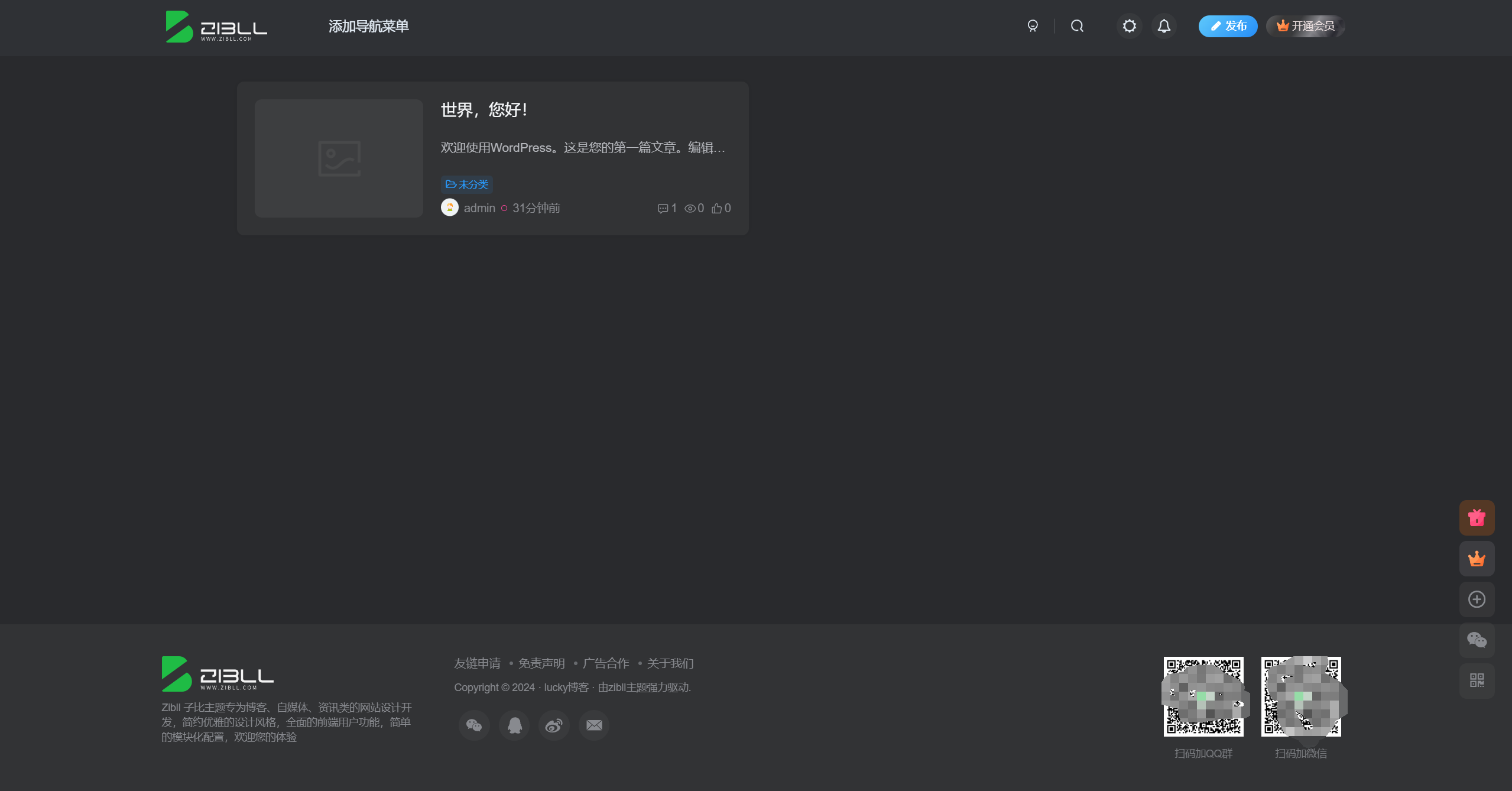

子比搭建教程 {mtitle title="子比教程"/}实现准备香港或国内服务器域名或者用ip子比源码服务器打开量子云官网 点击跳转 选购服务器,买我推荐的这款就行,比较方便,而且不用备案 买好服务器,等待服务器创建完成,完成之后复制ip打开终端,以下是命令#按住win键和r键输入cmd 输入 ssh@你服务器的ip 然后输入你的密码,进入服务器 输入bt 14,查看信息,在浏览器输入那个外网地址 账号密码输进去就行了进入会让你绑定手机号什么的,自己去宝塔官网注册一个,然后安装环境,这里我用的apachephp用7.4,其他默认就行然后按照下图 然后保存你的信息,马上安装会用到点击你的网站,然后点击那个ssl,申请一个证书然后把https打开我们访问刚才的域名或者ip进行安装 这里根据刚才给你的信息填写 这里你直接随便填,看着填就行 然后登录访问后台 在wordpress后台上传主题(zibll-V7.6),此时,7.6版本默认已经授权完毕 回到宝塔绑定 api.zibll.com 域名 并上传子比主题V7.6破解文件里面的 index.php 文件 设置一下伪静态,和ssl 伪静态破解文件里面有 这个ssl用你之前申请的那个 回到服务器哪里/etc 找到 hosts文件并打开,最后一行添加 127.0.0.1 api.zibll.com 代码如下cd /etc ls nano hosts #在最后一行加上127.0.0.1 api.zibll.com然后在api.zibll.com这个站点的文件夹内上传免受权文件,然后解压就行最后回到网站哪里的zibi主题设置里面主题&授权哪里点击获取授权,至此,教程结束下载破解文件{cloud title="破解文件" type="default" url="http://pan.luckybs.top/down.php/b96da4c346dd26f6a645f0305ff55034.rar" password=""/}不会的加360859569准备好钱和todesk

子比搭建教程 {mtitle title="子比教程"/}实现准备香港或国内服务器域名或者用ip子比源码服务器打开量子云官网 点击跳转 选购服务器,买我推荐的这款就行,比较方便,而且不用备案 买好服务器,等待服务器创建完成,完成之后复制ip打开终端,以下是命令#按住win键和r键输入cmd 输入 ssh@你服务器的ip 然后输入你的密码,进入服务器 输入bt 14,查看信息,在浏览器输入那个外网地址 账号密码输进去就行了进入会让你绑定手机号什么的,自己去宝塔官网注册一个,然后安装环境,这里我用的apachephp用7.4,其他默认就行然后按照下图 然后保存你的信息,马上安装会用到点击你的网站,然后点击那个ssl,申请一个证书然后把https打开我们访问刚才的域名或者ip进行安装 这里根据刚才给你的信息填写 这里你直接随便填,看着填就行 然后登录访问后台 在wordpress后台上传主题(zibll-V7.6),此时,7.6版本默认已经授权完毕 回到宝塔绑定 api.zibll.com 域名 并上传子比主题V7.6破解文件里面的 index.php 文件 设置一下伪静态,和ssl 伪静态破解文件里面有 这个ssl用你之前申请的那个 回到服务器哪里/etc 找到 hosts文件并打开,最后一行添加 127.0.0.1 api.zibll.com 代码如下cd /etc ls nano hosts #在最后一行加上127.0.0.1 api.zibll.com然后在api.zibll.com这个站点的文件夹内上传免受权文件,然后解压就行最后回到网站哪里的zibi主题设置里面主题&授权哪里点击获取授权,至此,教程结束下载破解文件{cloud title="破解文件" type="default" url="http://pan.luckybs.top/down.php/b96da4c346dd26f6a645f0305ff55034.rar" password=""/}不会的加360859569准备好钱和todesk -

Windows上使用neofetch {mtitle title="前言"/}现在都在推进国产化系统,对于我一个经常使用Linux的人来讲,最常用的就是 neofetch 来展现系统的配置信息。在Windows这个图形化为主的系统里面,我们如何在 Windows Terminal 上优雅的使用 neofetch 命令展示系统的配置信息呢?实现方法使用Scoop安装打开 Powershell。进入 Powershell 后,键入以下命令:iwr -useb get.scoop.sh | iex按 Enter. Powershell 现在将安装 Scoop。可能会让你开启策略Set-ExecutionPolicy RemoteSigned -Scope CurrentUser输入上面那个然后输入Y输入以下命令:scoop install neofetch成功安装 Neofetch 后,返回语句会说 Neofetch 建议安装 git。 这是一个非常好的建议,因为如果没有安装 git,Neofetch 将无法工作。 安装 git 非常简单。scoop install git 安装完git就可以用了直接输入neofetch就行卸载也很简单,直接把上面那两句话中间的install换成uninstall 就行了当然,neofetch是可以用其他系统的logo的neofetch --ascii_distro kali这里填要显示的系统logo名,比如我这里直接使用kali Linux系统logo,直接写kali

Windows上使用neofetch {mtitle title="前言"/}现在都在推进国产化系统,对于我一个经常使用Linux的人来讲,最常用的就是 neofetch 来展现系统的配置信息。在Windows这个图形化为主的系统里面,我们如何在 Windows Terminal 上优雅的使用 neofetch 命令展示系统的配置信息呢?实现方法使用Scoop安装打开 Powershell。进入 Powershell 后,键入以下命令:iwr -useb get.scoop.sh | iex按 Enter. Powershell 现在将安装 Scoop。可能会让你开启策略Set-ExecutionPolicy RemoteSigned -Scope CurrentUser输入上面那个然后输入Y输入以下命令:scoop install neofetch成功安装 Neofetch 后,返回语句会说 Neofetch 建议安装 git。 这是一个非常好的建议,因为如果没有安装 git,Neofetch 将无法工作。 安装 git 非常简单。scoop install git 安装完git就可以用了直接输入neofetch就行卸载也很简单,直接把上面那两句话中间的install换成uninstall 就行了当然,neofetch是可以用其他系统的logo的neofetch --ascii_distro kali这里填要显示的系统logo名,比如我这里直接使用kali Linux系统logo,直接写kali